| Рубрикатор |  |

|

| Все новости |  |

Новости компаний |  |

|

Вирусные события октября 2015 года

| 30 октября 2015 |

Второй осенний месяц ознаменовался появлением ряда новых вредоносных программ, угрожающих пользователям как настольных, так и мобильных системных платформ.

Угроза месяца

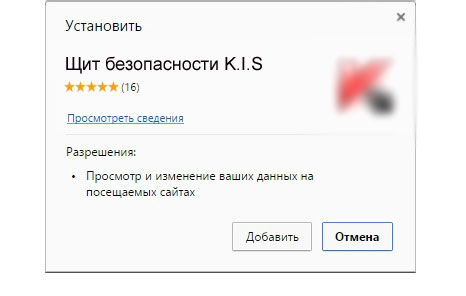

В середине октября специалисты компании «Доктор Веб» зафиксировали несколько случаев взлома популярных веб-сайтов, среди которых оказалась страничка известного российского телесериала, принадлежащая одной из телекомпаний. В процессе перехода из результатов поиска Google на взломанную злоумышленниками веб-страницу при соблюдении ряда условий в окне браузера открывалась новая вкладка, которую было невозможно закрыть, — сделать это не позволял встроенный злоумышленниками в страницу сценарий. По щелчку мыши или при нажатии клавиш на клавиатуре компьютера потенциальной жертве демонстрировалось назойливое окно, предлагающее установить некое расширение для браузера, которое киберпреступники выдавали за утилиту, якобы созданную одним из производителей антивирусного ПО.

Данный плагин, детектируемый Антивирусом Dr.Web как Trojan.BPLug.1041, предназначен для встраивания постороннего содержимого в просматриваемые пользователем веб-страницы. Также вредоносная программа блокирует на всех сайтах демонстрацию сторонней рекламы с любых доменов, кроме тех, список которых предусмотрен в ее конфигурации. Помимо этого, Trojan.BPLug.1041 в случае авторизации жертвы в социальной сети «Одноклассники» пытается предоставить определенному приложению доступ к API этого портала от имени пользователя: его личные данные могут быть использованы для продвижения групп, рассылки спама или каких-либо голосований. Подробнее об этой вредоносной программе рассказано в опубликованном на нашем сайте обзорном материале.

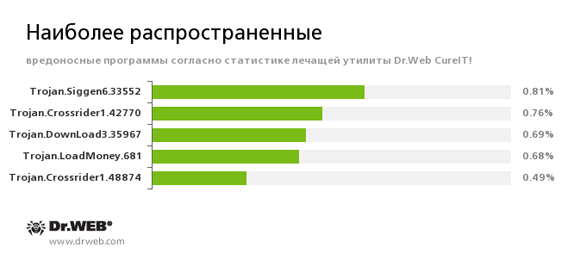

По данным статистики лечащей утилиты Dr.Web CureIt!

Trojan.Siggen6.33552

Детект вредоносной программы, предназначенной для установки другого опасного ПО.Trojan.Crossrider1.42770

Представитель семейства троянцев, предназначенных для демонстрации пользователям Интернета различной сомнительной рекламы.Trojan.DownLoad3.35967

Один из представителей семейства троянцев-загрузчиков, скачивающих из Интернета и запускающих на атакуемом компьютере другое вредоносное ПО.Trojan.LoadMoney

Семейство программ-загрузчиков, генерируемых серверами партнерской программы LoadMoney. Данные приложения загружают и устанавливают на компьютер жертвы различное нежелательное ПО.

По данным серверов статистики «Доктор Веб»

Trojan.InstallCube

Семейство программ-загрузчиков, инсталлирующих на компьютер пользователя различные ненужные и нежелательные приложения.Trojan.Siggen6.33552

Детект вредоносной программы, предназначенной для установки другого опасного ПО.Trojan.DownLoad3.35967

Один из представителей семейства троянцев-загрузчиков, скачивающих из Интернета и запускающих на атакуемом компьютере другое вредоносное ПО.Trojan.LoadMoney

Семейство программ-загрузчиков, генерируемых серверами партнерской программы LoadMoney. Данные приложения загружают и устанавливают на компьютер жертвы различное нежелательное ПО.

Статистика вредоносных программ в почтовом трафике

Trojan.Encoder.567

Один из представителей семейства троянцев-вымогателей, шифрующих файлы на дисках компьютера жертвы и требующих выкуп за их расшифровку. Этот троянец способен зашифровывать важные пользовательские файлы, в том числе следующих типов: .jpg, .jpeg, .doc, .docx, .xls, xlsx, .dbf, .1cd, .psd, .dwg, .xml, .zip, .rar, .db3, .pdf, .rtf, .7z, .kwm, .arj, .xlsm, .key, .cer, .accdb, .odt, .ppt, .mdb, .dt, .gsf, .ppsx, .pptx.Trojan.PWS.Stealer

Семейство троянцев, предназначенных для хищения на инфицированном компьютере паролей и другой ценной конфиденциальной информации.Trojan.DownLoader15.52331

Один из представителей семейства троянцев-загрузчиков, скачивающих из Интернета и запускающих на атакуемом компьютере другое вредоносное ПО.

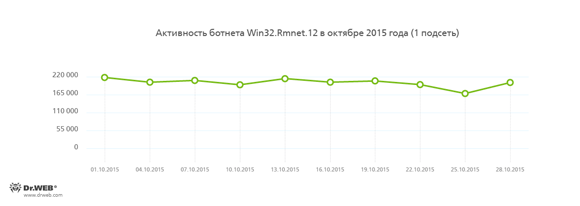

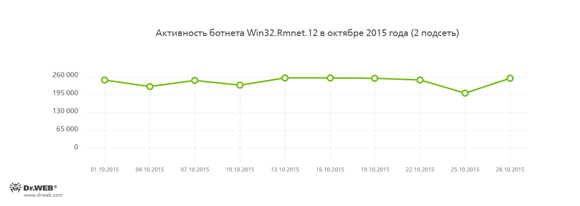

Ботнеты

Специалисты компании «Доктор Веб» продолжают следить за деятельностью бот-сетей, созданных киберпреступниками с использованием файлового вируса Win32.Rmnet.12. Активность этих ботнетов в октябре 2015 года демонстрируют следующие графики:

Rmnet — это семейство файловых вирусов, распространяющихся без участия пользователя, способных встраивать в просматриваемые пользователям веб-страницы постороннее содержимое (это теоретически позволяет киберпреступникам получать доступ к банковской информации жертвы), а также красть файлы cookies и пароли от наиболее популярных FTP-клиентов и выполнять различные команды, поступающие от злоумышленников.

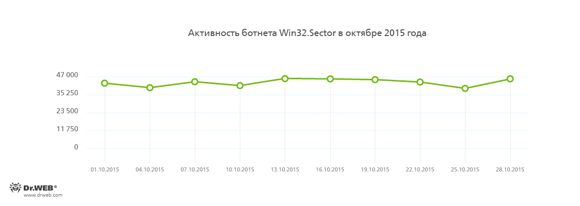

По-прежнему проявляет активность и ботнет, состоящий из компьютеров, инфицированных файловым вирусом Win32.Sector. График среднесуточной активности данной сети показан на следующей иллюстрации:

Данная вредоносная программа обладает следующими деструктивными функциями:

- загрузка из P2P-сети и запуск на зараженной машине различных исполняемых файлов;

- встраивание в запущенные на инфицированном компьютере процессы;

- возможность останавливать работу некоторых антивирусных программ и блокировать доступ к сайтам их разработчиков;

- инфицирование файловых объектов на локальных дисках и сменных носителях (где в процессе заражения создает файл автозапуска autorun.inf), а также файлов, хранящиеся в общедоступных сетевых папках.

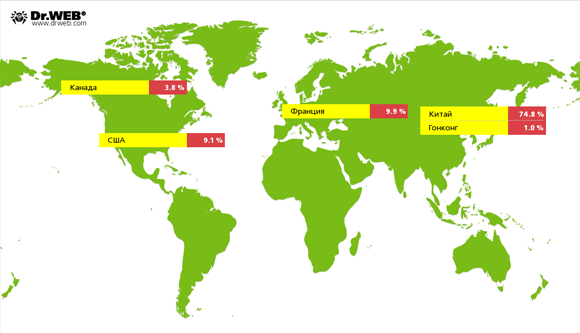

В октябре 2015 года несколько снизилась активность злоумышленников, организующих массированные DDoS-атаки с использованием Linux-троянца Linux.BackDoor.Gates.5. В течение минувшего месяца число атакованных узлов сократилось на 33.29% и составило 5051. Лидером среди целей киберпреступников по-прежнему остается Китай, а США переместились на 3-е место, уступив вторую позицию Франции:

Троянцы-шифровальщики

Количество запросов на расшифровку, поступивших в службу технической поддержки «Доктор Веб»

| Сентябрь 2015 | Октябрь 2015 | Динамика |

|---|---|---|

| 1310 | 1471 | + 12.29 % |

Наиболее распространенным шифровальщиком в октябре 2015 года является Trojan.Encoder.567.

Опасные сайты

В течение октября 2015 года в базу нерекомендуемых и вредоносных сайтов было добавлено 264 970 интернет-адресов.

| Сентябрь 2015 | Октябрь 2015 | Динамика |

|---|---|---|

| + 399 227 | + 264 970 | - 33.6 % |

Среди сайтов, добавляемых аналитиками «Доктор Веб» в список нерекомендуемых для посещения интернет-ресурсов, определенную часть составляют интернет-магазины, предлагающие весьма сомнительные, а порой — даже очень странные товары. О некоторых из них мы уже рассказывали ранее в наших новостях, однако сетевые торговцы продолжают удивлять специалистов все новыми и новыми примерами невероятно интересных товаров, пополняющих ассортимент подобных площадок. О магических нитках против сглаза, помпах для губ и других «волшебных» интернет-товарах читайте в опубликованной на сайте нашей компании статье.

Вредоносное и нежелательное ПО для мобильных устройств

В прошедшем месяце пользователи мобильных устройств вновь оказались под прицелом киберпреступников. Так, в начале октября был обнаружен новый троянец, предназначенный для заражения смартфонов и планшетов производства корпорации Apple. При этом потенциальными жертвами киберпреступников могли стать владельцы устройств как со взломанной, так и с «чистой» версией ОС. Кроме этого, в официальном каталоге Android-приложений Google Play была выявлена очередная вредоносная программа, «сумевшая» обойти защиту корпорации Google. В середине месяца специалисты «Доктор Веб» зафиксировали новый случай внедрения троянца в Android-прошивку мобильных устройств, а чуть позднее обнаружили очередного банковского троянца, предназначенного для кражи денег у пользователей.

Наиболее заметные события, связанные с «мобильной» безопасностью в октябре:

- Появление нового троянца, заражающего мобильные устройства под управлением iOS

- Обнаружение в каталоге Android-приложений Google Play очередной вредоносной программы

- Выявление нового случая заражения Android-прошивки вредоносным приложением;

- распространение злоумышленниками новых Android-банкеров

Оставить свой комментарий:

Комментарии по материалу

Данный материал еще не комментировался.