| Рубрикатор |  |

|

| Все новости |  |

Новости отрасли |  |

|

Участились атаки на пользователей российских бухгалтерских программ

| 04 июля 2016 |

Первый летний месяц 2016 года выдался жарким для специалистов по информационной безопасности — в июне было зафиксировано распространение троянца, написанного на встроенном языке программирования 1С, который запускал на атакованном компьютере опасного шифровальщика.

Кроме того, вирусные аналитики компании «Доктор Веб» завершили изучение нового банковского вируса Bolik, а вскоре был исследован бестелесный рекламный троянец Trojan.Kovter.297. Позже был исследован троянец-шпион Trojan.PWS.Spy.19338, способный фиксировать нажатия клавиш в различных приложениях, в том числе в популярных бухгалтерских программах. Также в течение месяца вирусные аналитики дважды обнаруживали в официальном каталоге Google Play троянцев для мобильной платформы Android.Главные тенденции июня

-Появление полиморфного банковского вируса Bolik

-Распространение троянца для приложения 1С

-Появление бестелесного рекламного троянца Trojan.Kovter

-Распространение опасного троянца-шпиона Trojan.PWS.Spy.19338

Программы семейства 1С пользуются высокой популярностью среди бухгалтеров и экономистов российских компаний. Проявляют к ним интерес и вирусописатели: аналитикам компании «Доктор Веб» уже встречались вредоносные приложения, написанные на встроенном языке программирования 1С. Троянец 1C.Drop.1 отличается от них своей архитектурой и функциональным назначением — это полноценный дроппер, сохраняющий на диск и запускающий опасного шифровальщика Trojan.Encoder.567.

Троянец распространяется в сообщениях электронной почты с темой «У нас сменился БИК банка», к которым приложен файл внешней обработки для программы «1С:Предприятие». Если получатель такого письма последует предложенным инструкциям и откроет этот файл в программе «1С:Предприятие», троянец разошлет свою копию по адресам электронной почты, обнаруженным в базе контрагентов, а затем извлечет из своих ресурсов, сохранит на диск и запустит троянца-шифровальщика Trojan.Encoder.567. Этот опасный энкодер, имеющий несколько модификаций, шифрует хранящиеся на дисках зараженного компьютера файлы и требует выкуп за их расшифровку. 1C.Drop.1 поддерживает работу с базами следующих конфигураций 1С:

"Управление торговлей, редакция 11.1"

"Управление торговлей (базовая), редакция 11.1"

"Управление торговлей, редакция 11.2"

"Управление торговлей (базовая), редакция 11.2"

"Бухгалтерия предприятия, редакция 3.0"

"Бухгалтерия предприятия (базовая), редакция 3.0"

"1С:Комплексная автоматизация 2.0"

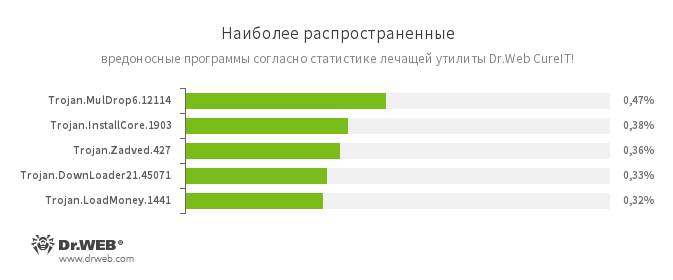

Trojan.MulDrop

Представитель семейства троянцев, предназначенных для установки на инфицированный компьютер других вредоносных программ.

Trojan.InstallCore.1903

Представитель семейства установщиков нежелательных и вредоносных приложений.

Trojan.Zadved

Надстройки, предназначенные для подмены в окне браузера результатов выдачи поисковых систем, а также демонстрации поддельных всплывающих сообщений социальных сетей. Кроме того, в их троянский функционал входит замена рекламных сообщений, демонстрируемых на различных сайтах.

Trojan.DownLoader

Семейство троянцев, предназначенных для загрузки на атакуемый компьютер других вредоносных приложений.

Trojan.LoadMoney

Семейство программ-загрузчиков, генерируемых серверами партнёрской программы LoadMoney. Данные приложения загружают и устанавливают на компьютер жертвы различное нежелательное ПО.

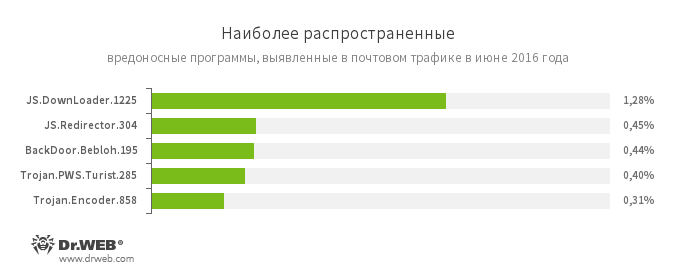

JS.Redirector

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для автоматического перенаправления пользователей браузеров на другие веб-страницы.

JS.Downloader

Семейство вредоносных сценариев, написанных на языке JavaScript, предназначенных для загрузки и установки на компьютер других вредоносных программ.

Один из представителей семейства вредоносных программ, относящихся к категории банковских троянцев. Данное приложение представляет угрозу для пользователей систем дистанционного банковского обслуживания (ДБО), поскольку позволяет злоумышленникам красть конфиденциальную информацию путем перехвата заполняемых в браузере форм и встраивания в страницы сайтов некоторых банков.

Trojan.PWS.Turist

Троянская программа, предназначенная для хищения паролей и другой конфиденциальной информации, прежде всего необходимой для доступа к системам дистанционного банковского обслуживания (в том числе использующим механизм авторизации с применением смарт-карт).

Trojan.Encoder.858

Представитель семейства троянцев-вымогателей, шифрующих файлы на компьютере и требующих от жертвы выкуп за расшифровку.

В начале июня вирусные аналитики компании «Доктор Веб» завершили исследование опасного банковского вируса Trojan.Bolik.1. Он предназначен для кражи денег со счетов клиентов российских банков, похищения конфиденциальной информации и шпионажа. Вирус наследует некоторые технические решения широко известных банковских троянцев Zeus (Trojan.PWS.Panda) и Carberp, но в отличие от них умеет распространяться без участия пользователя и заражать исполняемые файлы.

По команде киберпреступников Trojan.Bolik.1 ищет исполняемые файлы в сетевых папках и на подключенных к компьютеру USB-устройствах, после чего заражает их. Зараженные этим вирусом программы детектируются Антивирусом Dr.Web под именем Win32.Bolik.1. Внутри каждой такой программы хранится в зашифрованном виде сам банковский троянец Trojan.Bolik.1, а также другая необходимая вирусу информация.

Trojan.Bolik.1 может контролировать данные, передаваемые и отправляемые браузерами Microsoft Internet Explorer, Chrome, Opera и Mozilla Firefox (благодаря этому он способен похищать информацию, которую пользователь вводит в экранные формы). Кроме того, вирус умеет делать снимки экрана, фиксировать нажатия клавиш, создавать на зараженной машине собственный прокси-сервер и веб-сервер, позволяющий обмениваться файлами со злоумышленниками. Подробности об этой вредоносной программе изложены в подготовленной компанией «Доктор Веб» обзорной статье.

Еще одна новинка июня — бестелесный троянец Trojan.Kovter.297. Эта вредоносная программа незаметно для пользователя запускает в фоновом режиме несколько экземпляров браузера Microsoft Internet Explorer, посещает с их помощью указанные злоумышленниками сайты и накручивает количество просмотров рекламы, нажимая на рекламные ссылки и баннеры. Отличительной чертой троянца является то, что он не присутствует на инфицированном компьютере в виде отдельного файла, а работает непосредственно в оперативной памяти, используя для своего хранения системный реестр Windows.

Заметили неточность или опечатку в тексте? Выделите её мышкой и нажмите: Ctrl + Enter. Спасибо!

Читайте также:

Российские вендоры представили платформу для обеспечения глобальной кибербезопасности

На выставке Россия прошел День Рунета

Большинство респондентов считают свои организации недостаточно защищенными от сложных и целевых атак

R-Vision и ЦИТ Татарстана объединяют усилия для повышения кибербезопасности региона

Оставить свой комментарий:

Комментарии по материалу

Данный материал еще не комментировался.