| Рубрикатор |  |

|

| Все новости |  |

Новости отрасли |  |

|

Кибербезопасность промышленных предприятий под угрозой

| 28 марта 2017 |

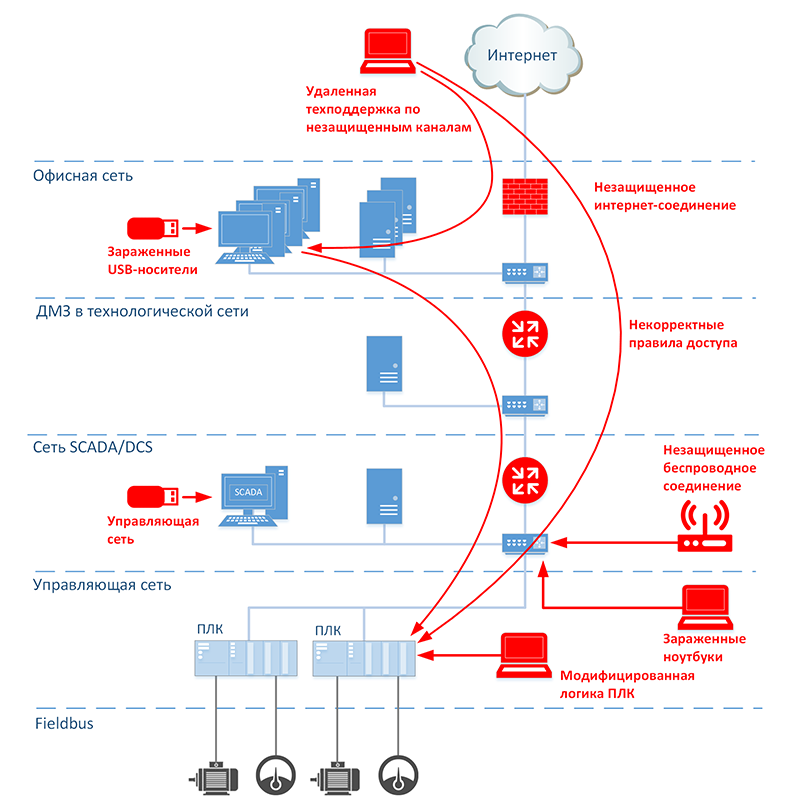

В современных промышленных компаниях технологическая сеть все больше становится похожей на корпоративную — и по сценариям использования, и по применяемым технологиям. Закономерно, что и ландшафт угроз промышленных информационных систем становится похожим на ландшафт угроз корпоративных систем.

Центр реагирования на инциденты информационной безопасности промышленных инфраструктур «Лаборатории Касперского» (Kaspersky Lab ICS CERT) опубликовал исследование ландшафта угроз промышленных предприятий.

Уязвимости в программном обеспечении АСУ ТП

Производители индустриальных решений годами разрабатывали программное и аппаратное обеспечение АСУ ТП практически без учета требований информационной безопасности. При этом переход к разработке более безопасных решений — часто долгий и болезненный процесс, осложнённый требованиями сертификации и контроля производства.

Эксплуатация уязвимостей в программном обеспечении в технологических сетях предприятий, особенно объектов критических инфраструктур, может привести к катастрофическим последствиям. Поиск и устранение этих уязвимостей, помимо разработки более совершенных промышленных решений и специализированных средств защиты, является первоочередной задачей специалистов по безопасности.

К наиболее опасным относятся уязвимости, допускающие:

- удаленное выполнение произвольного кода,

- удаленный вывод из строя ПО или оборудования, отказ технологического процесса,

- атаки на криптографию,

- атаки на промышленные сетевые протоколы,

- удаленный несанкционированный доступ к информации,

- манипуляции с учетными данными удаленных пользователей.

Количество обнаруживаемых с каждым годом уязвимостей растет в сравнении с количеством закрытых проблем. К примеру, US ICS-CERT в 2016 году зарегистрировала 187 уведомлений о найденных уязвимостях и сделала 139 сообщений о закрытых уязвимостях.

Уязвимости, обнаруженные «Лабораторией Касперского»

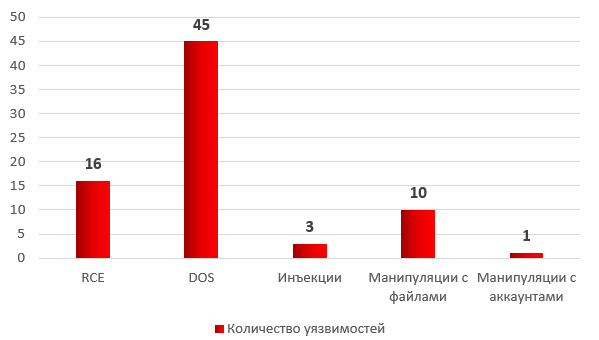

В 2016 году «Лаборатория Касперского» провела оценку актуального состояния ИБ компонентов АСУ ТП различных производителей. По результатам исследований было выявлено 75 уязвимостей в компонентах АСУ ТП.

На рисунке ниже представлено распределение найденных уязвимостей по группам в соответствии с теми возможностями, которые дает использование уязвимости злоумышленникам.

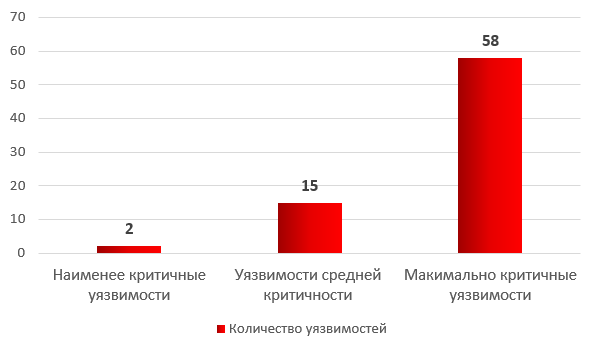

Уровень опасности обнаруженных уязвимостей

Эксперты "Лаборатории Касперского" рассмотрели найденные уязвимости и по уровню опасности для уязвимых систем. За основу была взята метрика CVSS v3.0, но при этом все уязвимости в компонентах АСУ ТП рассматривались как критичные, в соответствии со следующими уровнями:

- наименее критичные: вес уязвимости не более 5.0 по CVSS v3.0;

- средней критичности: вес уязвимости от 5.1 до 6.9 включительно по CVSS v3.0;

- наиболее критичные: вес уязвимости 7.0 и более по CVSS v3.0.

Проблемы закрытия уязвимостей

Из 75 обнаруженных в 2016 году Kaspersky Lab уязвимостей к середине марта 2017 года производителями промышленного ПО было закрыто 30. Одну уязвимость (манипуляции с аккаунтами) производитель отказался закрывать, мотивируя это тем, что данный функционал, по мнению представителей компании, не является уязвимостью.

Взаимодействие экспертов по безопасности с некоторыми производителями промышленных программ и оборудования показывает, что для устранения критических уязвимостей иногда требуется более полутора лет. Систематическая работа с уязвимостями в цикле разработки ПО пока не отлажена, в частности, отсуствуют приоритеты исправления выявленных уязвимостей в соответствии с их критичностью, не выпускаются обновления безопасности для уже используемого ПО, не осуществляются уведомления об уязвимостях.

Другая проблема, не связанная напрямую с производителями промышленных компонентов, — обновление и установка исправлений безопасности ПО на предприятиях. Потери от простоя оборудования на время обновления ПО могут быть существенными, даже в сравнении с рисками, которые несут уязвимости. До установки обновлений они должны быть протестированы на совместимость с уже существующей инфраструктурой. Иногда тестирование и обновление происходит во время планового останова системы, но это, скорее, исключение, нежели правило.

Это, вкупе с общей неосведомленностью об уязвимостях, приводит к тому, что даже существующие обновления крайне редко устанавливаются вовремя. Так, команда Kaspersky Lab ICS CERT в 2016 году провела анализ существующих и публично известных уязвимостей, найденных в решениях компании Rockwell Automation в 2014 — 2016 годах. Согласно результатам исследования, у пользователей «Лаборатории Касперского» доля ПО данного производителя с незакрытыми уязвимостями может составлять от 17 до 93%.

Впрочем, эксперты "Лаборатории Касперского" отмечают, что производители с каждым годом всё более ответственно относятся к закрытию уязвимостей, появляются новые средства защиты АСУ ТП промышленных объектов, которые включают в себя в том числе и функционал детектирования эксплуатации различных уязвимостей. Многие владельцы АСУ ТП уже начали процесс перехода своих систем на более защищённые архитектуры и решения. Теперь уже при разработке или модернизации АСУ ТП закладываются требования по информационной безопасности всей системы, что говорит о более зрелом и ответственном подходе к их проектированию и развитию.

Статистика угроз

Процент атакованных компьютеров

В среднем в течение второго полугодия 2016 года продуктами «Лаборатории Касперского» во всем мире были предотвращены попытки атак на 39,2% защищаемых нами компьютеров, которые Kaspersky Lab ICS CERT относит к технологической инфраструктуре промышленных предприятий. В России этот показатель составил 42,4%.

В эту группу входят компьютеры, работающие на операционных системах Windows и выполняющие одну или несколько функций: серверы управления и сбора данных (SCADA), серверы хранения данных (Historian), шлюзы данных (OPC), стационарные рабочие станции инженеров и операторов, мобильные рабочие станции инженеров и операторов, Human Machine Interface (HMI), а также компьютеры сотрудников подрядных организаций, компьютеры администраторов технологических сетей и разработчиков ПО для систем промышленной автоматизации.

Отметим, что процент атакованных промышленных компьютеров меньше, чем аналогичный показатель по корпоративным компьютерам в целом.

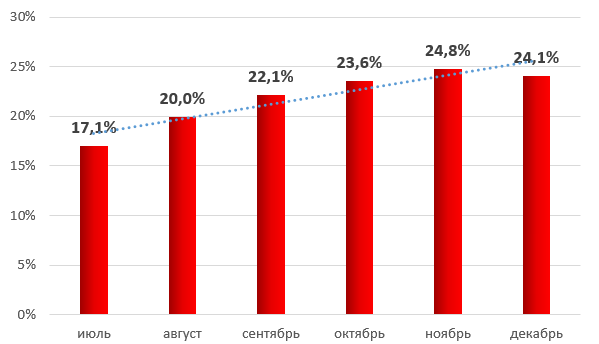

Ежемесячно в среднем каждый пятый (20,1%) промышленный компьютер подвергается атакам вредоносного ПО.

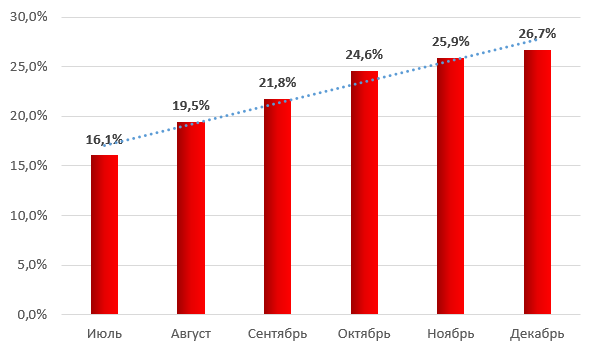

Процент атакованных промышленных компьютеров по месяцам в мире (второе полугодие 2016)

Из месяца в месяц процент атакованных промышленных компьютеров растет. В России мы наблюдали схожую динамику:

Процент атакованных промышленных компьютеров по месяцам в России

Источники заражения промышленных систем

Во втором полугодии 2016 года загрузка вредоносного ПО из интернета и доступ к известным вредоносным и фишинговым веб-ресурсам были заблокированы на 22% промышленных компьютеров. В России этот показатель еще выше и достигает 27,9%.

В отличие от офисных корпоративных сетей, имеющих стабильное подключение к интернету, периодичность выхода в интернет промышленных компьютеров может варьироваться. Некоторые компьютеры в выборке (около 50%) регулярно или постоянно подключаются к интернету. Остальные выходят в интернет не чаще раза в месяц. Соответственно, риск заражения у таких машин меньше — из них с угрозами в интернете в течение второго полугодия 2016 года столкнулись только 6%. Отметим, что этот показатель меньше, чем у корпоративных пользователей в целом (18,2%).

Следует отметить, что ограничения доступа в интернет у компьютеров в технологической сети и компьютеров, составляющих инфраструктуру технологической сети, могут значительно отличаться. В большинстве случаев серверы АСУ ТП и стационарные компьютеры инженеров и операторов не имеют постоянного прямого выхода в интернет, по всей видимости, из-за ограничений технологической сети. Доступ в интернет может быть открыт на время технологического обслуживания.

С другой стороны, компьютеры системных/сетевых администраторов, разработчиков и интеграторов систем промышленной автоматизации, а также компьютеры подрядчиков, подключающиеся к технологической сети напрямую или удаленно (например, с целью мониторинга состояния и оказания технической поддержки), не привязаны только к одной промышленной сети с присущими ей ограничениями и могут свободно подключаться к интернету. По мнению экспертов, эти компьютеры входят в группу наибольшего риска, о чём свидетельствует множество инцидентов, связанных с атаками (целевыми или случайными) на промышленные предприятия при посредничестве третьей стороны, которые произошли за последние годы.

На практике ограничения и специфика сети не всегда могут оградить промышленные компьютеры и их пользователей от внешних сетей и систем. Нередко компьютеры из сети с ограниченным доступом подключаются к интернету через сети мобильных операторов с помощью мобильных телефонов, USB модемов и/или Wi-Fi роутеров с поддержкой 3G/LTE.

Примечательно, что на 0,1% промышленных компьютеров вредоносное ПО было обнаружено в локальных папках облачных файловых хранилищ. Такие папки автоматически синхронизируются с облачным хранилищем при подключении компьютера к интернету. И при заражении хранилища с какого-либо компьютера, имеющего к нему доступ (например, домашнего компьютера пользователя), зараженные файлы будут автоматически доставлены на все подключенные к хранилищу устройства.

Второе место в качестве источника заражения промышленных сетей занимают съемные носители информации. Во втором полугодии 2016 года на 10,9% промышленных компьютеров при подключении съемных носителей информации было обнаружено вредоносное ПО. В России этот показатель составил 6%.

В рейтинге вредоносных программ, детектируемых на промышленных компьютерах, значительный процент атакованных промышленных компьютеров связан с попытками заражений программами классов Virus, Worm и Net-Worm. Вредоносные программы, относящиеся к этим классам, использует съемные носители и сетевые папки в качестве основных путей распространения. Поскольку зловреды часто маскируются под файловое окружение на съемном носителе, заражая существующие файлы или используя схожие имена, пользователь может долгое время не знать, что файлы заражены. Пользователь может создавать защищенные архивы данных, в которые попадают эти файлы. Кроме того, зараженные файлы могут попадать в резервные копии файловой системы в процессе их создания операционной системой.

Вредоносные почтовые вложения и вредоносные скрипты, встраиваемые в тело электронных писем, были заблокированы на 8,1% промышленных компьютеров. В большинстве случаев злоумышленники используют обычный фишинг (письма, как правило, подделанные под сообщения от банков, служб доставки и т.п.) для привлечения внимания пользователя и маскировки вредоносных файлов. Чаще всего в таких вредоносных письмах зловреды распространяются в формате офисных документов, — таких как MS Office и PDF, — начиненных вредоносными скриптам и/или эксплойтами для уязвимостей в соответствующих приложениях.

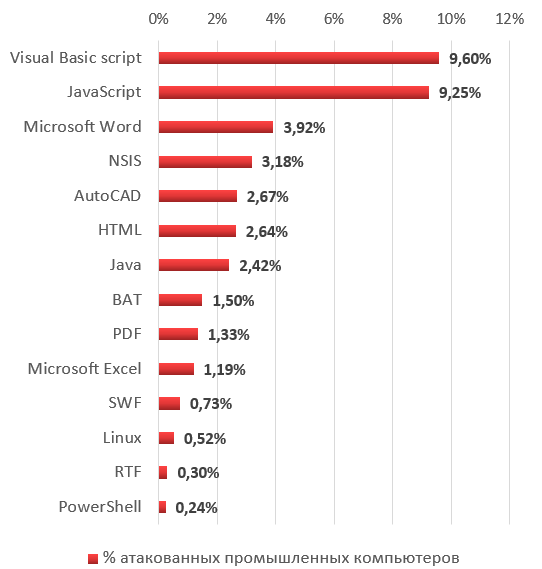

Платформы, используемые вредоносным ПО для маскировки и обхода детектирования (второе полугодие 2016)

Для обхода детектирования, маскировки вредоносного ПО и сокрытия следов заражения злоумышленники также прибегают к использованию небольших загрузчиков, написанных на JavaScript, Visual Basic Script и Powershell, и запускаемых в виде параметров командной строки для соответствующих интерпретаторов.

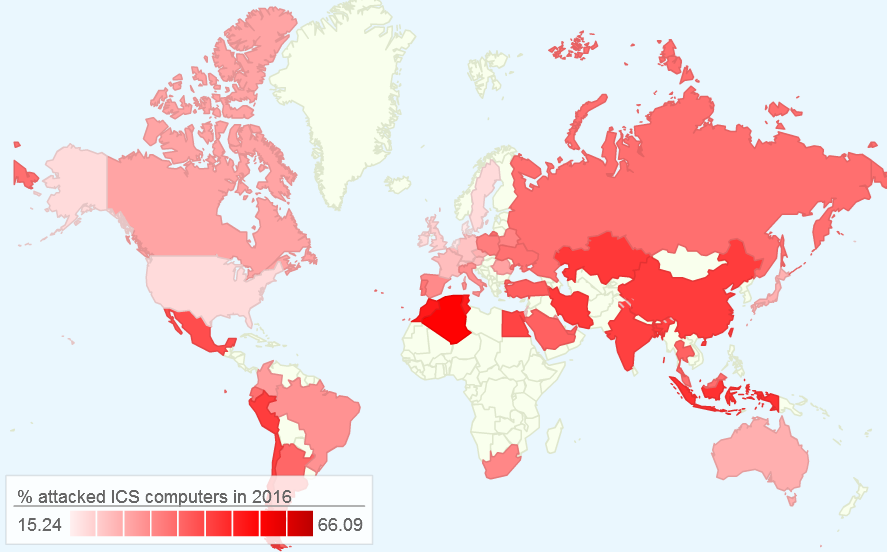

География атак на промышленные системы

На карте ниже отражен процент атакованных систем промышленной автоматизации в каждой стране по отношению к общему количеству таких систем в стране. Данные получены за второе полугодие 2016 года.

Top 15 стран по проценту атакованных промышленных компьютеров:

| Страна* | % атакованных систем | |

|---|---|---|

| 1 | Вьетнам | 66,1 |

| 2 | Алжир | 65,6 |

| 3 | Марокко | 60,4 |

| 4 | Тунис | 60,2 |

| 5 | Индонезия | 55,7 |

| 6 | Бангладеш | 54,2 |

| 7 | Казахстан | 54,1 |

| 8 | Иран | 53,9 |

| 9 | Китай | 53,3 |

| 10 | Перу | 53,1 |

| 11 | Чили | 52,8 |

| 12 | Индия | 52,5 |

| 13 | Египет | 51,6 |

| 14 | Мексика | 49,6 |

| 15 | Турция | 46,2 |

Россия в этом рейтинге занимает 22-е место.

Вредоносное ПО на системах промышленной автоматизации

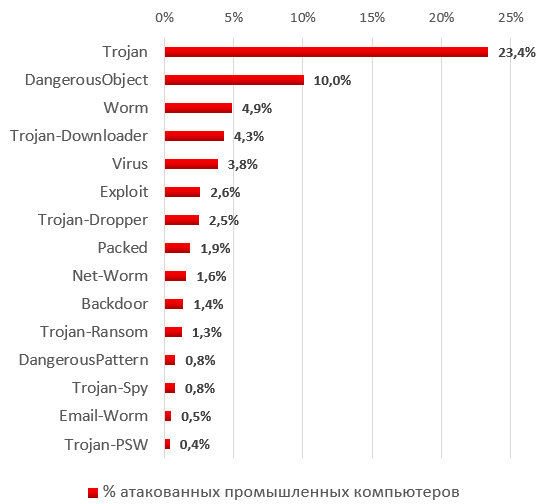

В совокупности во втором полугодии 2016 года на системах промышленной автоматизации было обнаружено порядка двадцати тысяч различных модификаций вредоносного ПО, относящихся более чем к двум тысячам различных семейств.

В большинстве случаев попытки заражения промышленных компьютеров носят случайный характер, а функции, заложенные во вредоносное ПО, не являются специфичными для атак на системы промышленной автоматизации. Таким образом, все те угрозы и категории программ, которые представляют опасность для компаний по всему миру, актуальны и для промышленных компаний. Среди них — троянцы-шпионы, финансовые зловреды, программы-вымогатели (включая шифровальщики), бэкдоры и программы типа Wiper (KillDisk), выводящие из строя компьютер и затирающие данные на диске.

Примечательно, что рейтинги вредоносных программ, обнаруженных на промышленных компьютерах, и вредоносных программ, обнаруженных на корпоративных компьютерах, практически не отличаются. По нашему мнению, это свидетельствует об отсутствии существенных различий между компьютерами в корпоративной и технологической сетях, когда речь идет о риске случайного заражения. Но, очевидно, что в технологической сети даже случайное заражение компьютеров может привести к опасным последствиям.

Распределение атакованных промышленных компьютеров по классам атакующего их вредоносного ПО (второе полугодие 2016)

Вредоносное ПО, относящееся к классам Backdoor, Trojan-Ransom, Trojan-Spy и Trojan-PSW, представляет особую опасность для компьютеров в промышленной сети.

Ботнет-активность в промышленных сетях

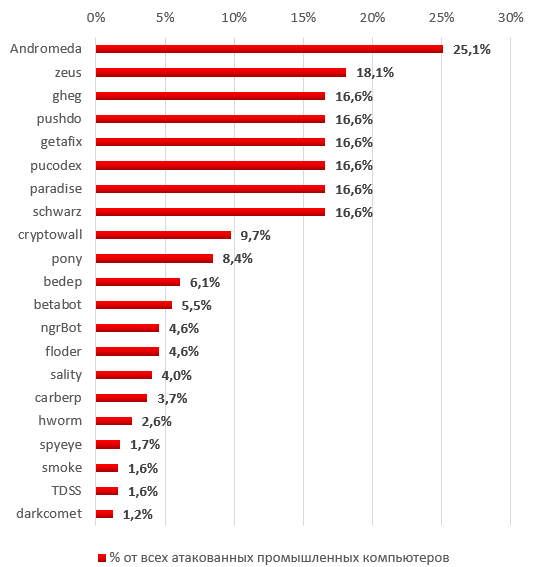

На 5% всех атакованных промышленных компьютеров были обнаружены ботнет-агенты (вредоносное ПО с функциями удаленного управления через командные серверы) и/или признаки их активности.

В большинстве случаев ботнет-агенты выполняют неспецифичные для промышленных систем действия, такие как поиск и кража финансовой информации, кража данных аутентификации для различных интернет-ресурсов и интернет-сервисов, перебор паролей, рассылка спама, а также атаки на заданные удаленные интернет-ресурсы, в частности, — атаки, направленные на отказ в обслуживании (DDoS).

Несмотря на то, что перечисленные действия не направлены явно на нарушение работы какой-либо промышленной системы, такое использование системных ресурсов, а также несовместимость и/или ошибки в коде вредоносных программ и промышленного ПО могут приводить к нарушению работы сети, отказу в обслуживании (DoS) зараженной системы и других устройств в сети. Примеры таких случаев нам довелось наблюдать в процессе выполнения анализа защищённости промышленных предприятий, проведённого в 2016 году. Кроме того, в случае если ботнет-агент производит атаку на сторонние интернет-ресурсы (с такими случаями мы также сталкивались), у компании — владельца IP-адресов могут возникнуть репутационные риски.

Большинство ботнет-агентов являются модульным вредоносным ПО, функциональность которого может изменяться динамически, в том числе на основе данных о системе, переданных на командные серверы злоумышленников. А тех данных, которые ботнет-агенты собирают о системе по умолчанию, достаточно для точного определения компании-владельца и типа системы. Кроме того, доступ к инфицированным ботнет-агентами машинам зачастую выставляется на продажу на специализированных биржах в даркнете.

Распределение промышленных компьютеров, атакованных ботнет-агентами, по семействам ботов

Целевые атаки на промышленные компании

Атаки на компании различных секторов промышленности все чаще становятся направленными (целевыми). Это организованные атаки, которые могут быть нацелены на одно конкретное предприятие, на несколько предприятий, компании одного промышленного сектора или на широкий круг промышленных предприятий.

Задача защиты от целевых атак, как правило, более сложная, чем защита от случайных заражений. В целевых атаках помимо известных зловредов, распространяемых на киберкриминальном рынке, злоумышленники могут использовать уникальные вредоносные программы, разработанные для конкретной атаки, — в том числе 0-day эксплойты. Для запуска вредоносного ПО могут применяться и легитимные интерпретаторы кода (такие как Perl, Python, PowerShell), что также затрудняет выявление атак на ранних стадиях. Кроме того, как показывает практика последних лет, довольно часто в атаках, перенимающих методы APT-атак, стал использоваться инструментарий публично доступных фреймворков для тестирования на проникновение.

Целевые атаки практически всегда начинаются с атаки на самое слабое звено любой защиты — на пользователей. Чтобы повысить вероятность заражения компьютеров, злоумышленники используют атаки типа watering hole и отточенные методы социальной инженерии. В результате сотрудники сами загружают и запускают вредоносное ПО на компьютерах своей организации.

Таргетированное заражение USB с целью распространения зловредных программных модулей и переноса информации между компьютерами, преодоление «воздушного зазора». История знает немало примеров, где это реализовано — например, атаки Stuxnet, Flame, Equation, ProjectSauron.

Компрометация локального ресурса в интранете, к которому есть доступ из технологической сети, или компрометация сетевого оборудования. Вариантов тут у продвинутого атакующего много: размещение watering hole скрипта на внутреннем веб-ресурсе, подмена файлов на файловом сервере, файлов обновлений с сервера обновлений. При необходимости атакующие могут использовать какой-либо локальный сервер в качестве сервера управления для зараженного изолированного компьютера. В случае компрометации роутеров появляется возможность «слушать» трафик и извлекать различные учетные данные для дальнейшего доступа к компьютерам и ресурсам, как это было реализовано в атаках BlackEnergy2.

Целевая фишинговая атака на промышленные компании

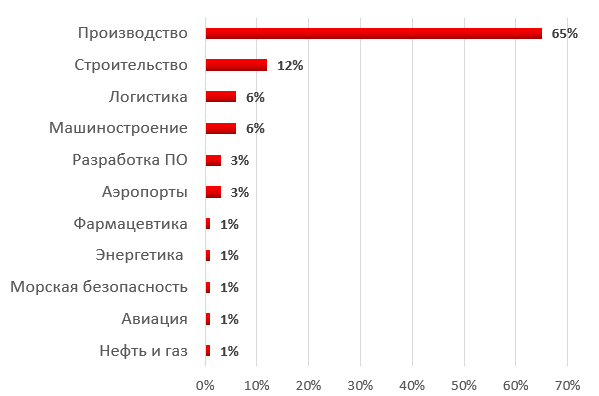

Центр реагирования на инциденты информационной безопасности промышленных инфраструктур «Лаборатории Касперского» (Kaspersky Lab ICS CERT) обнаружил серию фишинговых атак, начавшихся не позднее июня 2016 года и продолжающихся в настоящее время. Атаки направлены преимущественно на промышленные компании — металлургические, электроэнергетические, строительные, инжиниринговые и другие. По оценке специалистов, в общей сложности атакам подверглись более 500 компаний более чем в 50 странах мира.

Во всех исследованных случаях фишинговые письма отправлялись от имени различных компаний-поставщиков, заказчиков, коммерческих организаций и служб доставки с предложением посмотреть обновленные списки цен на продукцию, требованием срочно проверить информацию по счету, уточнить расценки на продукцию, переслать якобы поврежденный файл или получить груз по накладной.

Документы, прикрепленные к письмам, представляли собой RTF-файлы, содержащие эксплойт к уязвимости CVE-2015-1641, архивы различных форматов, содержащие вредоносные исполняемые файлы, а также документы с макросами и OLE-объектами, скачивающими вредоносные исполняемые файлы. Исполняемые файлы внутри документов, архивов, а также скачанные со стороннего сервера, представляют собой троянцев-шпионов и бэкдоры различных семейств, таких как ZeuS, Pony/FareIT, Luminosity RAT, NetWire RAT, HawkEye, ISR Stealer.

Анализ заголовков писем позволяет сделать вывод о том, что многие письма рассылались с почтовых серверов компаний, зараженных ранее шпионским вредоносным ПО, предназначенным для кражи учетных данных от почтовых аккаунтов.

Все вредоносные программы, используемые в атаке, не являются уникальными для данной вредоносной кампании, они весьма популярны у злоумышленников. Однако эти программы упакованы уникальными модификациями VB- и MSIL-упаковщиков, которые применяются только в данной операции.

На графиках ниже показано распределение атакованных компаний по отраслям промышленности. Наибольшее число атак на компании промышленного сектора приходится на долю различных компаний-производителей, в частности, промышленного оборудования, материалов и электроники. Также значительная часть атакованных компаний относится к сфере строительства и проектирования промышленных сооружений и систем автоматизации.

Кибершпионаж часто является подготовкой к следующим этапам атаки. На основе имеющихся данных экспертам пока не удалось достоверно установить конечную цель и мотивацию злоумышленников. Расследование атаки продолжается.

Каждая четвертая целевая атака, обнаруженная «Лабораторией Касперского» в 2016 году, была нацелена в том числе на предприятия различных индустрий — машиностроительной, энергетической, химической промышленности, транспортной и других.

APT-атаки

APT-атаки (Advanced Persistent Threats) — наиболее опасный вид кибератак. Во многих случаях их отличает высокий уровень атакующих, техническая сложность и продолжительность — APT-атаки могут длиться годами. Это тщательно продуманные и организованные атаки, которые требуют больших ресурсов. Среди жертв APT-атак — высокопоставленные лица, службы разведок разных стран, правительственные, военные учреждения, научные организации, СМИ, промышленные компании. И предприятия, относящиеся к системам критической инфраструктуры разных стран.

В подавляющем большинстве случаев цель APT-атак — кража ценной информации (кибершпионаж). Однако известны случаи атак с использованием вредоносных программ — промышленных диверсантов — Stuxnet, Black Energy, Shamoon Wiper (1, 2), StoneDrill. Эти атаки были направлены на осуществление диверсий на атакованных предприятиях и, как следствие, нарушение производственного и бизнес-процессов.

Читайте также:

Большинство респондентов считают свои организации недостаточно защищенными от сложных и целевых атак

Как изменится ландшафт киберугроз для промышленных предприятий в 2024 году

STEP LOGIC внедрил комплексное решение для защиты ОКИИ на горнодобывающем предприятии

Более 90% анализируемых компаний в 2023 году сталкивались с утечками корпоративных учетных записей

Оставить свой комментарий:

Комментарии по материалу

Данный материал еще не комментировался.