| Рубрикатор |  |

|

| Статьи |  |

ИКС № 2 2022 |  |

|

| Николай НОСОВ | 17 июня 2022 |

Кибервойна: острая фаза

Рост киберпреступности и рынка средств защиты, переход от «бумажной» безопасности к реальной, увеличивающаяся роль государства – основные тренды развития рынка кибербезопасности в нашей стране.

Столкновения на поле боя всегда сопровождались психологическим воздействием на противника. Заронить сомнения, посеять панику, навязать свою картину мира. Не стала исключением и военная спецоперация на Украине. Современная особенность – возросшая роль киберпространства. Теперь не нужно на самолете пересекать линию фронта, чтобы разбрасывать листовки, достаточно статей на сайтах и сообщений в соцсетях.

Атаки на органы власти и СМИ

Неудивительно, что число кибератак резко выросло сразу после признания Россией ДНР и ЛНР. Отмечались атаки на сайт Kremlin.ru, подвисали сайты госуслуг. Хакерская группировка Anonymous взломала сайты РБК, ТАСС, газет «Известия» и «Коммерсантъ» и разместила на них обращения якобы от лица их журналистов. Дефейс-атаки, т.е. взлом популярных сайтов и распространение через них фейковых новостей, дополнили DDoS-атаки, нацеленные на отказ в доступе к ресурсу.

Отмечены и ответные действия. По данным Security Lab компании Positive Technologies, российская хакерская группа RaHDit провела масштабную кибератаку, в результате которой были взломаны 755 сайтов органов власти Украины в домене gov.ua. Telegram-канал «Кремлевская прачка» опубликовал скрины взломанных сайтов. А группа Killnet успешно атаковала сайт группы Anonymous.

Обмен санкциями в онлайне

Ограничения на распространение информации вышли на государственный уровень. В начале марта 2022 г. ЕС принял решение о запрете трансляции и распространения в Европе контента новостного агентства Sputnik. О блокировке по всей Европе приложений, связанных с телеканалом RT и агентством Sputnik, заявила Google.

Польша запретила на территории страны вещание российских телеканалов Russia Today, RT Documentary, «РТР-Планета», «Союз TV» и «Россия 24». Запрет распространяется на кабельные сети, спутниковое вещание и интернет-платформы. Германия также прекратила вещание Russia Today, на что наш МИД ответил остановкой работы Deutsche Welle в России.

Население под прицелом

Запугивание, распространение среди гражданского населения ложной и вводящей в заблуждение информации – одна из старейших тактик войны. Психологическое воздействие очень действенно, что хорошо видно по обсуждениям в соцсетях.

«Пандемия и ковидные ограничения вывели людей на тот уровень раздражения и растерянности, когда они начинают делать глупости. В этих условиях особенно эффективны фейки, распространяемые в ходе перешедшей в горячую фазу информационной войны. Цель – посеять панику и сломать людей психологически. Удары идут со всех сторон, например, хакеры заявляют, что снимут деньги со счетов российских граждан и переведут на Украину, появляются слухи об «огромных потерях», о «чудовищных зверствах». Все это сопровождается блокировкой информационных каналов с помощью DDoS-атак или прямых запретов поддерживающих противоположную сторону СМИ», – дал комментарий нашему изданию председатель правления Ассоциации руководителей служб информационной безопасности Виктор Минин.

Инфраструктура под угрозой

Кибератакам подвергается и инфраструктура. Хакерская группировка NB65, связанная с Anonymous, заявила о взломе ЦУПа «Роскосмоса», в результате которого якобы была потеряна связь со спутниками. Глава «Роскосмоса» Дмитрий Рогозин в интервью РБК пояснил, что попытки пробиться в ЦУПы фиксировались, но были в автоматическом режиме отбиты системой безопасности.

Логистическая компания «Славтранс-Сервис» сообщила в правительство Московской области о кибератаке на оборудование оптового распределительного центра подмосковного агрохаба «Селятино»: «Был получен несанкционированный доступ к головному контроллеру Danfoss (производство Дания) под пользователем Supervisor. В 00:27 был создан пользователь Anonymous с полными правами. После чего ключевые параметры температуры были изменены с −24°C на +30°C с целью порчи 40 тыс. т замороженной мясной и рыбной продукции. Оборудование имело доступ в сеть интернет для удаленного мониторинга за работой установок». Служба безопасности отключила систему от интернета и предотвратила негативные последствия.

А электрозаправки компании «Россети» на автомагистрали М-11 («Нева») злоумышленникам даже не пришлось взламывать – «закладки» для удаленного доступа через интернет уже имелись в используемом контроллере украинского производителя Autoenterprise. «Россети» в своем официальном Telegram-канале заявили, что электрозаправки работали в тестовом режиме и после перепрошивки контроллера уязвимость будет устранена.

Упор на массовость

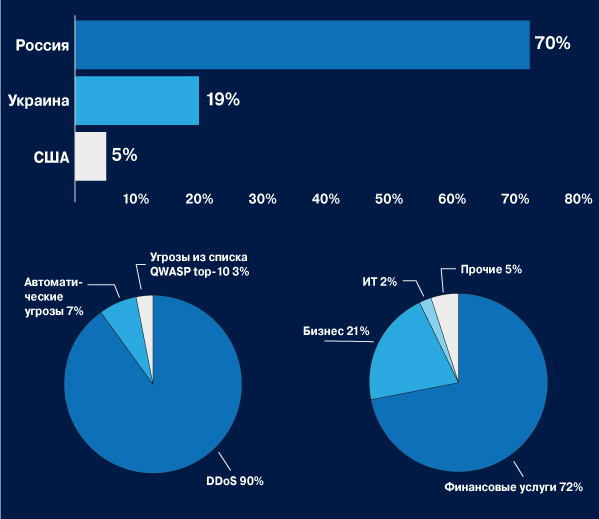

По данным исследования Atlas VPN, целью 89% кибератак являются компании из России и Украины, а в марте 2022 г. Россия стала самой атакуемой в мире страной. Стоит отметить локальность конфликта в киберпространстве – несмотря на существовавшие на Западе опасения, кибервойна не перекинулась на территорию «недружественных стран», а на долю лидировавших в прошлом году США приходится лишь 5% кибератак (рис. 1).

Источник: Imperva

Рис. 1. Наиболее атакуемые страны и виды бизнеса, наиболее используемые типы атак (5 марта 2022 г.)

Наиболее часто (90%) используемым инструментом стали распределенные атаки типа «отказ в обслуживании» (DDoS). Сегодня в их проведение вовлекается все больше не участвовавших ранее в киберпреступлениях людей. На легальных украинских сайтах размещаются подробные инструкции по организации DDoS-атак, их даже не нужно разыскивать в даркнете. Призывы подключиться к кибервойне сопровождаются пояснениями, что за участие в хакерских атаках «не прилетит от киберполиции, по крайней мере сейчас».

Популяризация криминальных технологий дает плоды, причем основными (72%) целями атак становятся финансовые организации. Так, глава Банка России Эльвира Набиуллина, выступая в апреле в Госдуме, сообщила, что количество хакерских атак на российские банки выросло в 2022 г. более чем в 20 раз.

По данным «Лаборатории Касперского», в марте число зафиксированных DDoS-атак на российские компании увеличилось по сравнению с февралем на 54%. Средняя продолжительность атак в последние два месяца составляла 29,5 ч, тогда как в тот же период 2021 г. этот показатель не превышал 12 мин. Одно из нападений длилось рекордные 145 ч, т.е. больше шести дней.

Размещение в свободном доступе и популяризацию средств организации DDoS-атак можно сравнить с массовой бесконтрольной раздачей оружия гражданским лицам. Конфликт закончится, а криминальный опыт останется. Потом на место рекомендованных для атаки российских сайтов можно будет вписать адрес любой компании. Хотя отражение таких «дилетантских» атак не представляет сложности для специалистов по информационной безопасности, их массовость увеличивает нагрузку на системы защиты. Михаил Смирнов, член правления, АРСИБ |

Минцифры России предложило банкам помощь в борьбе с DDoS-атаками, исходящими из-за рубежа. Для этого Центробанк начал собирать сведения об атакуемых информационных системах. Простая блокировка зарубежных IP-адресов не поможет – часть атак идет с российских адресов, к которым получают доступ злоумышленники, – но мощность DDoS-атак снизит.

Внимание к загранице

Основной вал атак идет из-за рубежа, и блокировка такого трафика является самым простым способом защиты. Например, ФНС для защиты сервисов от негативного влияния, в том числе заражения вредоносными программами, в соответствии с рекомендациями ФСТЭК заблокировала прием электронных писем из стран Европейского союза и США. Запрет на прием электронных писем с зарубежных доменов установлен и в других государственных органах.

Особое внимание уделяется Украине. Заместитель председателя правления Сбербанка Станислав Кузнецов сообщил, что банк остановил масштабную атаку на карты россиян со стороны украинского разработчика мобильных приложений, который в один день попытался списать средства по всей накопленной базе клиентов. По его словам, количество попыток списаний доходило до десятка тысяч в минуту. Компания-разработчик примерно 50 различных официальных приложений в нарушение требований международных платежных систем собирала и хранила данные банковских карт пользователей, оформивших подписки на планы питания, фитнес-программы и пр., и эти данные были использованы при проведении атаки.

Меры защиты

Российскому бизнесу приходится незамедлительно приспосабливаться к новой реальности. Риски кибератак значительно выросли, службам безопасности компаний нужно пересмотреть модели угроз и принять меры. Спрос на услуги ИБ резко вырос, особенно со стороны ранее не задумывавшихся о рисках коммерческих компаний. «Появилось огромное количество новых заказчиков, большинство из которых, к сожалению, оказались совершенно не готовы к атакам», – констатировал в начале марта основатель и генеральный директор Qrator Labs Александр Лямин. Руководитель практики защиты приложений компании КРОК Виктор Рыжков отметил, что в зоне риска находятся все российские компании, вне зависимости от размеров и рода деятельности. Чтобы стать потенциальной жертвой, сегодня достаточно иметь сайт в домене .ru.

Компания InfoWatch объявила о бесплатной программе поддержки бизнеса в период повышенного риска кибератак. Технический директор InfoWatch ARMA Игорь Душа призвал компании срочно проанализировать состояние своих информационных систем и принять меры к сокращению поверхности атаки, в частности, провести инвентаризацию и отключить неиспользуемые сервисы, службы и порты, ввести «белые списки» для межсетевых экранов и блокировать входящий зарубежный трафик.

ФСТЭК в марте сформулировала целый ряд рекомендаций по неотложным мерам защиты организаций от кибератак:

- исключить автоматическое обновление ПО через интернет. В первую очередь это касается систем, разработанных в недружественных странах;

- проанализировать состояние граничных маршрутизаторов, веб-серверов и других точек взаимодействия с интернетом и устранить выявленные уязвимости;

- включить все имеющиеся средства защиты информации (DPI, анти-DDoS, WAF) и перевести их в режим максимального контроля;

- исключить появление на своих сайтах сервисов недружественных государств (API, виджетов, Google Analytics, Google Maps).

- ограничить количество подключений к информационной системе с одного IP-адреса для минимизации последствий DDoS-атак;

- приостановить удаленное управление информационной инфраструктурой (не только критической) через сети общего пользования.

Кроме этого, необходимо ежедневно актуализировать состояние баз данных систем предотвращения вторжений и антивирусной защиты, по возможности в режиме реального времени проводить анализ критичных событий информационной безопасности.

При попытке проникнуть в организацию злоумышленники применяют хорошо известные средства – социальную инженерию, фишинг с рассылкой содержащих вредоносные вложения писем, учетные записи из пострадавших от утечек баз, уязвимости периметра. Не потерял своей актуальности и прямой перебор паролей, которые в условиях постоянного роста вычислительных возможностей должны становиться все более сложными. Согласно оценке специализирующейся на кибербезопасности компании Hive Systems, использующим современные технологии хакерам для взлома пароля из семи символов, включающего цифры, прописные и строчные буквы и спецсимволы, требуется всего 31 с (рис. 2). Минимальная длина надежного пароля в 2022 г. должна составлять 16–18 символов.

Источник: Hive Systems

Рис. 2. Время, требуемое для взлома пароля прямым перебором в 2022 г.

Не стоит забывать и об обычных мерах кибергигиены (не открывать подозрительные письма, не скачивать программы с сомнительных сайтов, регулярно обновлять антивирусные программы…), чтобы не дать доступ к своему компьютеру и не встроить его незаметно в ботнет – преступную сеть взломанных компьютеров, участвующих в DDoS-атаках.

Судя по официальным заявлениям, российская кибербезопасность в основном справляется с валом угроз. «В целом финансовые институты выдержали и могли бесперебойно предоставлять все платежные сервисы», – отметила Э. Набиуллина. Впрочем, в том, что российские сервисы работают и внутри страны платежи проходят, может убедиться

каждый.

Заметили неточность или опечатку в тексте? Выделите её мышкой и нажмите: Ctrl + Enter. Спасибо!