| Рубрикатор |  |

|

| Статьи |  |

ИКС № 1 2007 |  |

|

| Иван БЕЛКИН | 01 января 2007 |

Повести о «вертикальной» безопасности

Ведомственная ментальность, некогда помогавшая отечественным отраслевым структурам побеждать в соцсоревнованиях и двигать советскую науку, в годы перестройки вдруг повернулась ко многим из них неприглядной стороной. В условиях свободного экономического плавания самодостаточность министерств и их региональных «княжеств» оказалась мнимой. Особенно в области ИТ и служб информационной безопасности, для которых тема разбитого корыта и латания дыр остается актуальной уже много лет. И тут есть над чем задуматься…

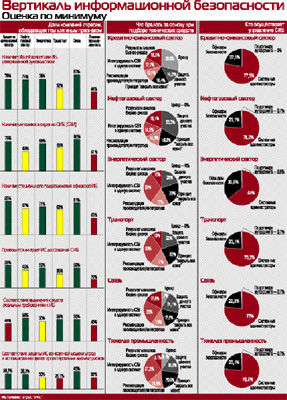

Абсолютно защищенных систем не бывает, можно говорить только об относительных показателях СИБ, причем по причине конфиденциальности этих сведений в открытой печати приличествует обсуждать лишь уровень зрелости предприятия. В качестве оценочного используем отечественный критерий – модель зрелости СИБ компании, описанную в стандарте Банка России (см. выше).

Абсолютно защищенных систем не бывает, можно говорить только об относительных показателях СИБ, причем по причине конфиденциальности этих сведений в открытой печати приличествует обсуждать лишь уровень зрелости предприятия. В качестве оценочного используем отечественный критерий – модель зрелости СИБ компании, описанную в стандарте Банка России (см. выше). Признаки или призраки?

Принято считать, что о выходе организации на «взрослый» уровень по ИБ свидетельствует по меньшей мере наличие концепции и политик безопасности. Вообще же таких признаков гораздо больше.

Концепция как необходимый признак ИБ слабо сказывается на динамике создания законченных вертикальных решений (защищенных «как надо» ведомств, похоже, пока не существует). Достаточным условием успеха может стать четкая реализация политик.

Увертюра «Связьинвеста». Когда у исторических операторов не было единой структуры, каждый из них при выборе ИТ-решений и СЗИ ориентировался на свой бюджет и свои представления о моделях угроз и нарушителей. Соответственно, и ориентиры (где, почем и ч т о купить) существенно разнились. В итоге к моменту отраслевого объединения хозяйства ИБ региональных «княжеств» зачастую не поддавались интеграции.

Тем не менее в 2001–2002 гг., после опубликования «Доктрины информационной безопасности», именно «Связьинвест» разработал, возможно, первую в России концепцию ИБ – внятную и лаконичную. Начав реализацию программы, холдинг надолго закрепил за собой репутацию прогрессивной ведомственной структуры. Неизвестно, правда, доведено ли это начинание до логического конца. Реструктуризация создала препятствия для воплощения планов: команда меняется, и наследование созданного пока неочевидно.

Частично концепцию ИБ реализовали «Северо-Западный Телеком», «Уралсвязьинформ» и «Дальсвязь», и то в разной степени приближенности к СИБ, а целостной системы защиты информации так и не создано. Что уж говорить о тех предприятиях и ведомствах, которые озаботились проблемой недавно.

Будь то объединение СЗИ или «достройка» СИБ плюс внедрение новых СЗИ и их интеграция с действующими – задачи далеко не тривиальные. Да и каждое СЗИ не столь эффективно, как это утверждают производители и «независимые» интеграторы. Если первые вполне логично (с точки зрения конкуренции) нахваливают себя и сулят тотальную защищенность с помощью именно своего продукта, то вторые вынуждены идти на поводу у поставщиков, не имея времени и квалифицированных кадров, чтобы подобрать нужные конкретному заказчику СЗИ и интегрировать их в информационную систему. Многие российские интеграторы еще и «грешат» собственным производством СЗИ, которые редко сопрягаются с компонентами мультивендорных ИС. Еще одной опасной тенденцией становится использование только тех продуктов защиты информации, которые приносят прибыль не менее некоторого порогового значения.

Если на предприятии изначально CЗИ внедрялись разными специалистами и только потом интегратор написал концепцию, то ее реализация будет, мягко говоря, далеко не однозначной. Конечно, при построении системы безопасности сети можно ставить некие «реперные» точки с помощью аудита. Сегодня в России активно рекламируют фактически одну методику аудита (BS7799) две компании – KPMG и BSI, причем последняя появилась на нашем рынке всего год назад. Как провести аудит одной компании – понятно, но кто возьмется полностью отработать ведомство? Невозможно описать всю информационную систему таких колоссов, как «Газпром», Пенсионный фонд или РЖД. Только на инвентаризацию может уйти не меньше 3–5 лет. А уж если глубоко исследовать ее на степень защищенности… Вот и приходится гигантам включать на максимум проверенные годами механизмы оргмер.

Правда, есть и «правильные» ведомства, например РАО ЕЭС и Федеральная таможенная служба, где информационно-технологический порядок на каком-то базовом уровне наведен. А вот в банковской сфере (вопреки расхожему мнению, что там все хорошо) только началось движение по выполнению требований стандарта ЦБ, которые не обязательны, однако рекомендованы к исполнению.

Приходится с сожалением констатировать, что в глобальном масштабе картина с отраслевыми концепциями ИБ аналогична состоянию дел в «Связьинвесте». Наличия концепции и регламентов ИБ явно недостаточно для того, чтобы считать конкретное ведомство зрелым в области ИБ. Настоящая работа по созданию защищенных систем начинается с законодательной, нормативно-правовой, регламентирующей информации, организационных мер, технических средств защиты и применяемых технологий, построения комплексных систем. Задача чрезвычайно сложная, и каждое ведомство решает ее с разными продуктами, людьми, подходами, CЗИ и СКЗИ. И разными темпами: где-то все упирается в нехватку денег, где-то – в недостаток политической воли.

Движители прогресса

С нормативно-правовой точки зрения дела в нашей стране не слишком радужные, хотя некоторый прогресс наблюдается. Технический стандарт создается. Гигантская работа ФСТЭК дала свои плоды: с 2004 г. действуют «Специальные технические требования к защите», ГОСТ Р 15408. Технических регламентов, правда, нет (и неизвестно, когда появятся). У нас модно поручить разработку документа сначала одному ведомству, а затем передать другому, которое все пересматривает. Теперь вот Мининформсвязи разрабатывает концепцию по техническим регламентам...

Но все же главное – выделение бюджетов на цели ИБ, в первую очередь для госорганизаций. Если не будет централизованного и регламентированного финансирования с прозрачными механизмами проверок исполнения бюджета, не будет и реальной работы. Увы, в масштабе страны все зависит от оперативной ситуации, а чаще действуют по известному принципу – пока гром не грянет, мужик не перекрестится. Средства выделяются для Федеральной таможенной службы и Пенсионного фонда, для проектов СИБ в РАО ЕЭС и Минфине (но никто не застрахован от того, что выделенные ему средства не перебросят другому ведомству). Относительно благополучно с финансированием в нефтегазовой отрасли, поскольку там структуры коммерческие или полукоммерческие, им есть что защищать. Многие предприятия имеют действующие внутренние стандарты ИС (как, например, «Лукойл»).

Лирическое отступление в банковскую сферу

Если завелся миллион рублей, то куда бы вы его ни понесли – нет гарантии, что информация не появится на CD в Митино. И хотя СИБ, например, ЦБ или Сбербанка вполне удовлетворительны, 100%-ной гарантии конфиденциальности никто не даст.

Большинство организаций выходит из положения благодаря оргмерам, да еще у многих имеются собственные сети передачи данных, операторы и выделенные каналы. Предприятие не допускает никого извне. Тем не менее инциденты весьма вероятны, некоторые даже выплескиваются на страницы СМИ, хотя кредитно-финансовый сектор более других склонен их замалчивать.

Судить о степени защищенности должны эксперты высокого уровня, с практикой аудита конкретного ведомства. Сообщений о подобных исследованиях в открытой печати пока нет.

Практически во всех телекомах (как и на предприятиях тяжелой промышленности) состояние дел очень сильно зависит от «доброй воли» руководства и осознания им важности системы безопасности сети: зрелость СИБ определяется склонностью руководства к ИТ. Достаточно сказать, что операторов, внедривших, например, Fraud Control или средства защиты SS7, – единицы. А ведь от воровства трафика страдают практически все крупные операторы.

Отрасли, которые стремятся на мировой рынок, вынуждены готовиться к вступлению в ВТО. Именно этот факт часто определяет «правильную» стратегию в области ИБ. Но и там есть ведомства, принципиально не готовые, например, к внешним аудитам.

Авангард защитников

Если рассматривать средства защиты с точки зрения их интегрированности между собой и с информсистемой компании, управляемости системы ИБ в целом, то однозначно проранжировать ведомства не представляется возможным. Причина – в закрытости информации и разного рода реорганизациях, которые «накатывают» на ведомства с завидной для регламента СИБ регулярностью.

Среди передовиков в сфере информационных технологий и их безопасности, а также их интеграции – РАО ЕЭС. В кредитно-финансовом секторе с интеграцией откровенно плохо: типичная для отрасли ИС никак не связана с системами защиты и безопасности информации, управляется непонятно как и автономно от общей СУИБ. Зато со стандартизацией все в порядке. Стандарт ЦБ – надежда «безопасников» отрасли. Когда (и если) он будет достроен и начнет работать, появятся интегрированные решения. Главное – отраслевой стандарт позволил осознать, что помимо внутреннего аудита каждое кредитно-финансовое учреждение обязано проходить внешний аудит на информбезопасность.

В телекомах о внешнем аудите ИБ вообще не помышляют. Но передовики по защите сетевой информации имеются, среди них – «ВымпелКом» (в первую очередь с точки зрения кадров и менеджеров, принимающих решение). Руководитель службы ИБ этого оператора – один из положительных примеров обеспечения средств, наличия доброй воли и понимания важности ИБ. Как следствие проводится взвешенная политика создания СИБ, закупки ведутся с позиции необходимости средств защиты информации и ответственности перед акционерами.

В «империи» МТС тоже отличные кадры «айтишников» и «безопасников», но их гораздо меньше – для последовательной политики в области ИБ просто не хватает ресурсов.

Из иных операторов, кроме уже упомянутых МРК, выделить некого. В отстающих – большинство: не хватает средств, а возможно, и воли. Повторю: в данном вопросе руководящие кадры решают всё. Хотя бывают ситуации, когда отдел ИБ возглавляет умный и квалифицированный специалист, но бюджетом-то распоряжается не он.

Взвешенная политика у руководства РЖД: СИБ там создается уже года два. И хотя выделяемые средства явно не поспевают за темпами строительства, ведомство далеко не в арьергарде. Благодаря неуклонному повышению компетентности специалистов (главное – руководства!) почти не осталось организаций, которые предпочитают выделять на безопасность сетей крохи (лишь на отдельные средства защиты типа антивирусов или межсетевых экранов).

Итак, подведем скромные итоги, не претендуя на их неоспоримость, поскольку и точных данных о ведомственных СИБ невозможно получить, и четких критериев оценки реальной защищенности или развитости СИБ нет. На текущий момент вырисовывается двойка лидеров: Федеральная таможенная служба и РАО ЕЭС. За ними следуют середнячки: ФНС, Пенсионный фонд, телекоммуникации, РАО «РЖД», нефтегазовая отрасль. И уж совсем в хвосте плетутся МВД, Федеральная служба земельного кадастра и все те, кто задачи по защите информации решает с помощью оргмер.

О вреде и пользе стандартизации и сертификации

Стандартами по информбезопасности мы не избалованы: ГОСТ 28147-89/Р 34.10-94/Р 34.11-94/Р 34.10-2001. Еще есть требования ФАПСИ к стойкости СКЗИ, ГОСТ Р 15408 «Общие критерии» и РД Гостехкомиссии. Негусто. Разговоры о том, чтобы разработать стандарт для СУИБ, ведутся годами – такое состояние дел и с сертификацией.

Дальше всех продвинулся процесс сертификации «на соответствие», а самая освоенная область – сертификация СЗИ по линии ФСТЭК. С одной стороны, это, безусловно, поможет заказчику определиться, приобретать сертифицированное решение или отказаться от него. С другой – степень доверия к сертификации по ТУ (в отсутствие соответствующего стандарта) падает с каждым днем, хотя сертификационные лаборатории честно проводят испытания на все заявленные производителем условия работы, и база сертифицированных решений дает заказчикам реальную возможность выбора.

Ясно, что насущная необходимость в сертификации CИБ есть, а развитой системы сертификации нет. Не доросли мы. Системы управления ИБ, которые создаются в ведомствах, делаются с чистого листа, а по сути – по зарубежным стандартам (например, ISO 17799). Государственных регламентирующих документов в этой области нет ни по отдельным ведомствам, ни по стране. Видимо, лишь стандарт ЦБ введет сертификацию на СУИБ.

Сила закона

Россия катастрофически отстает от развитых стран по многим направлениям законодательства. Например, в области электронной коммерции нет закона об электронной сделке, да и само понятие введено лишь в последней редакции «трехглавого» закона (ФЗ № 24 от 20.02.95 «Об информации, информационных технологиях и защите информации»). И такое бедственное положение во всем, поскольку существующие правовые акты не охватывают всех аспектов ИБ.

Законодатели, видимо, и в будущем будут вынуждены принимать федеральные законы в сжатые сроки, когда этого потребует подписание различных международных соглашений. Но важные правовые акты, принятые в спешке, нуждаются в серьезной доработке, которая потом, как правило, тянется годами (вспомним закон об ЭЦП).

Ситуация не из легких, но светлое будущее проглядывается. Например, в этом году все же вышло два закона по ИБ («О персональных данных» и «трехглавый»), тогда как в прошлом – один («О коммерческой тайне»), а в позапрошлом – вообще ни одного.

Вместо заключения, или Извечное «что делать?»

Нельзя объять необъятное, нельзя сразу выстроить всеобъемлющий стандарт – задача непосильная даже для коллектива «яйцеголовых» из разных отраслей. Видимо, в наших условиях одно из возможных решений – принятие системы отраслевых стандартов. Ведь гораздо проще создать стандарт для предприятий одной отрасли, у которых много общих функций, а зачастую и параметров информационных потоков. Положительный опыт в России есть – «Газпром», который ведет работу в этом направлении.

Аттестацию на соответствие стандарту могли бы проводить лицензиаты ФСТЭК, которые так успешно проявили себя на ниве сертификации по ТУ. Тем более что для многих отраслей путем естественного отбора сузился круг и потребителей, и поставщиков средств ИБ.

Вспомним сказку Льва Толстого, где отец велел сыну сломать веник. Трудно? А по веточке – совсем просто. Может, и нам будет легче «по веточкам», по вертикалям?

Нормативно-правовая база по информационной безопасности

- Доктрина информационной безопасности РФ

- ФЗ «О безопасности»

- ФЗ «О государственной тайне»

- ФЗ «О связи»

- ФЗ «Об информации, информационных технологиях и защите информации»

- ФЗ «О техническом регулировании»

- ФЗ «О лицензировании отдельных видов деятельности»

- ФЗ «Об участии в международном информационном обмене»

- ФЗ «О коммерческой тайне»

- ФЗ «О персональных данных»

Заметили неточность или опечатку в тексте? Выделите её мышкой и нажмите: Ctrl + Enter. Спасибо!