| Рубрикатор |  |

|

| Статьи |  |

ИКС № 2 2025 |  |

|

| Николай НОСОВ | 15 июня 2025 |

Как отдать данные в облако и не сесть в тюрьму

Передавая обеспечение информационной безопасности на аутсорсинг, надо юридически разграничить с провайдером зоны ответственности и формализовать механизмы расследования инцидентов.

История цивилизации – история развития аутсорсинга. Чем сложнее становился человеческий мир, тем больше требовалась специализация и тем больше видов работ приходилось отдавать на сторону узким профессионалам, которые делали их быстрее и лучше.

Это справедливо и для ИТ. В начале 90-х, когда я начал работать в ИТ-отделе коммерческого банка, айтишники занимались всем, что связано с компьютером, в том числе информационной безопасностью. А некоторые знакомые – даже и физической безопасностью, выезжая с руководством на «стрелки» в качестве пехоты. Пока руководство вело переговоры, стояли невдалеке с битами, изображая бойцов, готовых в любой момент подключиться к спору хозяйствующих субъектов.

ИТ-системы развивались, и отвечать «за все» делалось сложно. Переломным моментом стал выход из строя канала, связывавшего площадку банка в Москве с филиалом в Архангельске. Проблема была решена с помощью профессионалов, после чего появилось желание иметь такую «скорую помощь» на постоянной основе, передать на аутсорсинг хотя бы часть задач информационной безопасности.

Процесс был непростым – безопасность делегировать даже психологически нелегко. В итоге на первую услугу обеспечения безопасности из облака (это была система «антифрод») средства выделили только после того, как мошенники сняли деньги с карточки одного из владельцев банка. В современной терминологии эта услуга относилась к категории MSS (Managed Security Service) – поддержка осуществлялась без участия сотрудников банка. Когда в конце нулевых годов я стал расплачиваться банковской картой за аренду машины в одной африканской стране, сразу поступил звонок на мобильный и сотрудница провайдера попросила подтвердить платеж. К этому времени за рубежом такими услугами пользовались уже вовсю.

С появлением в середине нулевых годов облаков появились и первые облачные сервисы безопасности (SECaaS), в частности антивирусы и фильтрация спама. Начиная с 2010-х по сервисной модели стали предлагать системы управления событиями безопасности (Security Information and Event Management, SIEM), а примерно с 2015 г. и центры мониторинга безопасности (Security Operation Center, SOC). Активно развивалась защита от DDoS-атак через облако.

Массовый переход в облака ускорила пандемия COVID-19. В России после 2022 г. дополнительными драйверами послужили санкции и уход с рынка зарубежных вендоров. Размещенная в облаке инфраструктура нуждалась в защите, а дорогие и сложные решения обеспечения безопасности были не всем по карману, и их начали приобретать как услугу из облака. По сервисной модели предлагаются системы управления доступом (аутентификация, IDP, PAM, PKI), защиты конечных точек (EDR) и веб-приложений (WAF). Появились защищенные облака, аттестованные согласно требованиям законов № 152-ФЗ («О персональных данных») и № 187-ФЗ («О безопасности критической информационной инфраструктуры РФ»). ИБ прочно вошла в облака.

Чего хочет клиент?

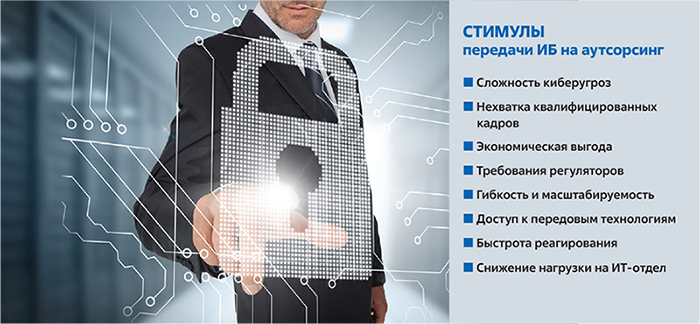

Безопасность – чувствительная область для любого бизнеса. Что стимулирует клиентов передать ее на аутсорсинг, а что препятствует переходу на облачные сервисы? Эти вопросы обсуждали на секции «ИБ в облаке, ИБ из облака» на организованном «ИКС-Медиа» 14-м ежегодном форуме Cloud & Connectivity.

«Мы покупаем услуги информационной безопасности, например внешний SOC, у сторонних компаний. Прежде всего из-за кадров, которые сложно найти на рынке и которые стоят дорого. Часто лучше выбрать сервисы авторитетной внешней компании, имеющей богатую экспертизу в помощи клиентам в области безопасности», – поделился опытом Дмитрий Костров, заместитель генерального директора по ИБ холдинга ИЭК. Другая полезная услуга – постоянное сканирование доменов вплоть до третьего уровня и IP-адресов клиентов на предмет оценки уязвимости. Постоянное сканирование помогает выявлять новые дыры в безопасности.

Пользуются спросом услуги противодействия DDoS-атакам, защиты приложений и сервисов (Web Application and API Protection, WAAP). Непросто корректно настроить WAF, не у всех хватит экспертизы и ресурсов защититься от атак на API и от ботов. «К нам часто приходят с просьбой организовать мониторинг в облаке. Постоянный запрос – подключение SOC к удаленной инфраструктуре. Где она находится – в облаке или нет, не имеет значения. Если есть инфраструктура – есть логи, которые можно собирать и интерпретировать», – привел пример потребностей клиента эксперт по ИБ компании RED Security Роман Трушкин. Внешний SOC обеспечит круглосуточный мониторинг безопасности. Аутсорсер будет более квалифицированно управлять брандмауэрами, системами обнаружения и предотвращения вторжений. Хороший провайдер услуг информационной безопасности поможет в анализе и расследовании инцидентов.

«Современный облачный провайдер должен выполнять часть функций интегратора. При выборе надо смотреть, насколько глубоко он будет заниматься вашими проектами», – посоветовал Николай Стасюк, директор по эксплуатации облачных сервисов Nubes.

Отдавая часть функций защиты информации MSS-провайдеру, компании не только снижают нагрузку на персонал, но и получают доступ к передовым технологиям обеспечения безопасности, что важно в сегодняшних условиях растущих киберугроз и стремительно развивающихся средств противодействия. Гибкость облачных сервисов позволит легко масштабировать защиту при изменении размеров бизнеса. И при увеличении, и при сокращении ИТ-инфраструктуры оплата будет взиматься за реально предоставленные услуги безопасности.

Имеющий необходимые сертификаты провайдер облегчит клиенту взаимодействие с регуляторами. Когда в банк, где я когда-то работал, приходила проверка из ЦБ РФ, я показывал сертификаты по безопасности провайдера, в чье облако была вынесена информационная система, и это вполне устраивало проверяющего.

Вызовы и барьеры

Один из существенных барьеров для переноса систем безопасности в облако – психологический. «В соответствии с российским менталитетом все должно быть дома. В облако – то, что неважно, или на что не хватает ресурсов», – отметил Р. Трушкин.

Для опасений есть основания. Не все облака одинаково полезны. «Работаю в большой западной компании. Опыт взаимодействия с облаками скорее негативный. После того как 80% функций ИБ отдали на аутсорсинг в облако, прежде всего по экономическим соображениям, на первых порах было очень тяжело, поскольку уровень понимания бизнеса у аутсорсера был низкий. В результате бизнес-критические процессы стали сильно замедляться. Притирка продолжалась почти год, в течение которого мы получали отрицательные отзывы от потребителей ИТ-сервисов. Пришлось обучать провайдера, как бизнес-ориентированно защищаться», – рассказал член правления АРСИБ Артем Воробьев.

Безопасники должны хорошо понимать бизнес, работу информационных систем и последствия вмешательства в их работу. Иначе лекарство может быть хуже болезни. Нужно оценивать все риски, в том числе риски нанесения ущерба бизнесу системой защиты. Если приложение не очень важное, следует ограничиться простыми решениями, не влияющими на бизнес-процессы. Если взлом может похоронить компанию – останавливать процессы, нести убытки, но не допускать утечки.

Глубокое погружение в работу информационных систем заказчика, сложности интеграции и применяемых решений требуют больших ресурсов, дорогих в условиях высокой процентной ставки денег и квалифицированных кадров, что становится вызовом уже для самого облачного провайдера.

Есть и менее очевидные факторы, которые нужно учитывать при выборе провайдера. «Минус SOC, работающего с госструктурами, в том, что в случае инцидента у госструктур приоритет перед коммерческими клиентами», – отметил Д. Костров. Логично, ведь проблемы государственных структур сильнее отразятся на бизнесе облачного провайдера, чем недоступность сервисов коммерческих компаний, особенно небольших.

То ли еще будет

Облака стремительно развиваются, а вместе с ними развиваются и облачные системы информационной безопасности. «За последние пять лет около 40% бизнес-приложений вынесли в облако российского провайдера. Процессы сопровождает системный архитектор высокого уровня, отлично понимающий и ИТ и ИБ. Этот проект был успешным. Все в облако отдавать не стоит, будущее за гибридными моделями», – подчеркнул А. Воробьев. Гибридный подход важен и при обеспечении безопасности.

Относительно передачи в облако объектов КИИ мнения экспертов разошлись – одни категорически отрицают такую возможность, другие допускают, но имеют в виду облако, специально защищенное в соответствии с требованиями закона № 187-ФЗ (на конференции такое облако представила компания «РТК-ЦОД»).

Впрочем, эксперты единодушны в том, что вопрос передачи в облако чувствительной для бизнеса информации индивидуальный и решается в каждой компании по-своему. «Все зависит от анализа рисков компании. У нас есть бизнес-секьюрити-менеджер, который выносит суждение, насколько то или иное решение критично для бизнеса. Он анализирует, что случится, если приложение не перенести в облако, и что случится, если будет принято положительное решение. Против специалистов по ИБ всегда играет финансовая группа», – поделился опытом А. Воробьев.

Разграничение ответственности

Отдавая безопасность на аутсорсинг, клиент попадает в зависимость от провайдера. Если атака закончится простоем компании, то бизнес понесет убытки, если утечкой данных – штрафами регулятора и ответственностью, вплоть до уголовной. «За утечку персональных данных попасть в тюрьму трудно, если речь не идет об особых категориях граждан и сведениях, связанных с гостайной. А вот за трансграничную передачу данных – легко. Ведь точно не знаешь, как “размазаны” облачные структуры. И то, что еще вчера было доверенной зоной, сегодня может перестать быть таковой. А если инспектор дотошный, то при грубом повторном нарушении лицо, ответственное за защиту персональных данных, может получить до восьми лет», – отметил А. Воробьев.

Кроме того, давно действует закон № 187-ФЗ, и, если пока к серьезной уголовной ответственности за проблемы с КИИ никого не привлекли, то это не значит, что не привлекут в будущем. А условные сроки и штрафы – уже реальность.

Опасаясь наказаний, некоторые компании не отдают в облако персональные данные и категорированную согласно закону № 187-ФЗ инфраструктуру. Другие не могут без этого обойтись. «Если у вас ГИС, то переносить данные в облако придется. Есть два провайдера, рекомендованные для работы с ГИС. У них есть модель угроз и аттестация. Правда, не стоит забывать, что после передачи системы в облако аттестацию надо проводить снова. Потому что у провайдера, который предоставляет аттестованные для работы с ГИС IaaS и PaaS, одна модель угроз, а у вас получится другая модель угроз», – напомнил Д. Костров.

Аттестация – оценка защищенности информационной системы в целом, включающая проверку помещений, оборудования, физической защиты, программного обеспечения и его безопасности, а также компетентности персонала. Она подтверждает выполнение требований регулятора и в случае утечки будет фактором, смягчающим наказание. Так что для КИИ и информационных систем персональных данных (ИСПДн) правильнее выбирать аттестованные по требованиям законов № 187-ФЗ или № 152-ФЗ облачные среды. Благо они уже есть на рынке.

«Если вы размещаете информационную систему с ИСПДн в защищенном облаке, то можете быть уверены, что попасть в него сложно. Это сможет сделать только администратор через криптошлюзы с многофакторной аутентификацией. Причем в облаке развернута PAM (система безопасного привилегированного доступа), которая будет записывать все его действия. И нельзя будет доказать, что их совершил не он. У этих облаков есть системы мониторинга и реагирования на инциденты информационной безопасности. Без этого облако не может быть сертифицировано на соответствие закону № 152-ФЗ», – отметил Р. Трушкин.

«Одной сертификации по закону № 152-ФЗ недостаточно. Персональные данные надо шифровать, и из защищенного облака нельзя открывать прямой доступ наружу. Сертификат говорит только о том, что вы можете использовать облако в своей инфраструктуре и это облако отвечает стандартам закона № 152-ФЗ. Но ваша халатность может привести к инциденту», – предостерег Н. Стасюк.

Самый очевидный путь «подстелить соломки» обеим сторонам – хорошо проработанный юристами договор о разделении ответственности, где четко зафиксировано, кто за что отвечает и как будет проводиться расследование в случае инцидента. «Мы заключили договоры с тремя компаниями, которые проводят расследования: F.A.C.C.T., “Информзащита” и “Ангара”. Предлагаем клиентам подписать бумагу, что именно эти компании будут привлечены к расследованию, чтобы разобраться, кто виноват. Приглашаем третейского судью, выбор которого оговариваем на этапе заключения договора. Для расследования предоставляем нашу SIEM, собирающую логи со всего облака, а не только с клиентских систем: какой админ какого клиента когда вошел в облако и что сделал. Вдобавок используем защиту от слабых паролей: подбираем их специальными решениями. Если удается подобрать пароль, заставляем клиентов и сотрудников его менять», – рассказал Василий Степаненко, генеральный директор Nubes.

Вместе с тем, размещая персональные данные в облаке, аттестованном в соответствии с законом № 152-ФЗ, вы продолжаете оставаться их владельцем: вы должны выполнять все обязанности оператора персональных данных и нести ответственность за утечки, даже если виноват окажется провайдер. Вы в любом случае будете виноваты в неправильном выборе, а аттестация провайдера вину смягчит, но до конца не снимет.

Так что принимайте свои меры защиты и контролируйте меры, принимаемые провайдером. В частном облаке, расположенном у провайдера, закрывайте посторонним физический доступ к своим стойкам, устанавливайте камеры видеонаблюдения. Тщательно формулируйте требования к провайдеру и проверяйте их выполнение. А еще лучше – закажите пентест у сторонних компаний или даже выставьте систему на багбаунти.

Но не забывайте, что все стоит денег, трезво оценивайте риски. От всех угроз защититься невозможно. Меры защиты нужно выбирать, исходя из вероятности и масштаба негативных последствий для бизнеса – и для отвечающего за информационную безопасность сотрудника компании, которому совсем не хочется сесть в

тюрьму.

Заметили неточность или опечатку в тексте? Выделите её мышкой и нажмите: Ctrl + Enter. Спасибо!