| Рубрикатор |  |

|

| Статьи |  |

ИКС № 3 2021 |  |

|

| Николай НОСОВ | 14 октября 2021 |

Рынок кибербезопасности стремится в облака

Массовый переход бизнеса к использованию облачных сервисов способствует более активному развитию еще одного сегмента облачного рынка – обеспечению информационной безопасности по сервисной модели.

Год назад в начале пандемии портал «ИКС-Медиа» опубликовал статью «Облака, ЦОДы и туалетная бумага на фоне пандемии», в которой прогнозировалось, что пандемия подхлестнет спрос на облачные сервисы. Статья вызвала неоднозначные комментарии, эксперты справедливо указывали на негативные тенденции, связанные с экономическим спадом и сокращением спроса со стороны ряда отраслей среднего и малого бизнеса. Тем не менее пандемия стала катализатором перехода к облачным технологиям, о чем свидетельствует и зафиксированный iKS-Consulting рост выручки облачных провайдеров на 19,5% (до 99,7 млрд руб.).

Эпидемия COVID-19 не только ускорила процессы цифровой трансформации и переход к облакам, но и породила новые проблемы. По данным iKS-Consulting, 93% опрошенных компаний в числе главных вызовов, обусловленных пандемией, назвали создание безопасного цифрового рабочего пространства при быстром переходе на удаленную работу.

Согласно исследованию Qrator Labs, если в 2015 г. лишь 27% финансовых организаций планировали увеличить бюджеты на информационную безопасность, а четверть намеревалась их сократить, то в 2021 г. снижать расходы никто не собирается, а увеличить их планирует половина. Однако одними деньгами проблему не решить, нужны специалисты, обладающие экспертизой в области ИБ, а вот их-то на рынке не хватает.

Сегодня на рынке наблюдается дефицит ИБ-специалистов – по данным аналитиков, найти таковых не могут 32% компаний, а 47% недовольны квалификацией имеющихся сотрудников. В этих условиях единственным способом получить качественный сервис по разумной цене будет передача части функций информационной безопасности на аутсорсинг. И мы видим, что все больше ИБ-директоров готовы разговаривать на эту табуированную ранее тему. Александр Иванов, менеджер продуктов SECaaS, SberCloud |

Безопасность облака и из облака

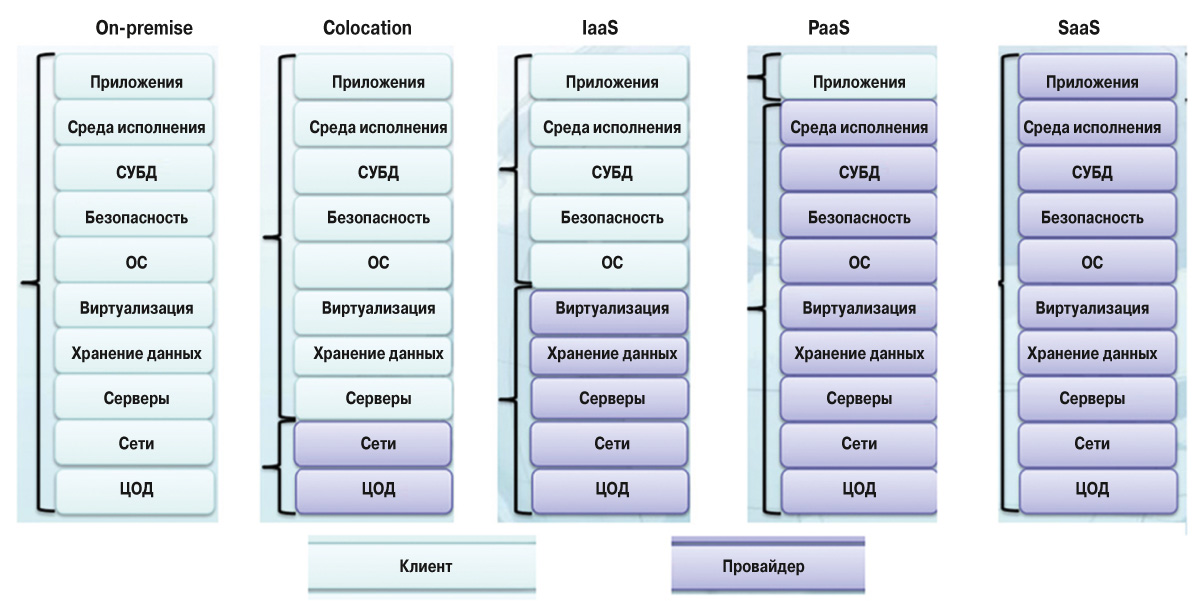

Зато экспертиза есть у облачных провайдеров, и у них открываются новые возможности для бизнеса: как и любое предприятие, провайдер должен обеспечивать свою информационную безопасность, но в то же время он может монетизировать вложения в ИБ, оказывая соответствующие услуги клиентам. Провайдер и так выполняет часть функций ИБ-службы компаний, поскольку атаки на его ресурсы угрожают не только ему, но и его клиентам. Кроме того, провайдеры начинают предлагать продукты ИБ из облака по сервисной модели (Security as a Service, SECaaS) и брать на себя часть функций служб ИБ предприятия, предлагая управляемые услуги безопасности (Managed Security Services, MSS). Это удобно для бизнеса, отдающего на аутсорсинг непрофильную деятельность и зачастую не имеющего квалифицированных ИБ-специалистов. Чем выше уровень аутсорсинга, тем больше функций кибербезопасности перекладывается на плечи провайдера (рис. 1).

Рис. 1. Зоны ответственности клиента и облачного провайдера при разных моделях использования ИТ-инфраструктуры

В рамках модели on-premise за кибербезопасность отвечает клиент, в случае colocation провайдер берет на себя функции физической защиты – контроль доступа, температурный режим, пожарную безопасность, отвечает за сеть. При использовании модели IaaS к провайдеру переходит забота о хранении данных и работе платформ виртуализации, а при SaaS – уже практически всех систем.

Можно сравнить облако с отелем или домом. В частном доме за свою безопасность полностью отвечает жилец. Отель, разрешающий туристу поставить на своей территории палатку, соответствует модели colocation. Постояльцу не придется беспокоиться о безопасности территории – отель отвечает за забор и въездные ворота. В модели IaaS турист получает пустую комнату, но с входным замком, защищающим от проникновения соседей. SaaS – это полностью оборудованный согласно потребностям клиента номер с сейфом для хранения денег и документов и круглосуточной возможностью вызова персонала.

Используя подход агентства Moodys, занимающегося исследованиями и анализом рисков, можно выделить семь столпов безопасности SaaS (рис. 2). Их же можно считать семью столпами облачной безопасности в целом.

Рис. 2. Семь столпов безопасности SaaS

Семь столпов облачной безопасности

Управление доступом. Риски несанкционированного доступа существенно возрастают при массовом переходе на удаленную работу. Больше удаленных пользователей – больше шансов у злоумышленников провести атаку распылением паролей (найти слабый пароль, перебирая наиболее популярные комбинации). Упрощает работу хакеров и привычка пользователей устанавливать один пароль для разных систем. Пароли могут перехватываться внедренными на устройство жертвы кейлогерами.

Методы защиты известны – разграничение прав и сегментация: использование Active Directory (AD), четкое расписывание ролей, контроль соответствия прав пользователей их текущим задачам, контроль выбывших пользователей. Облачная специфика – появление в модели угроз новых потенциальных нарушителей в лице персонала облачного провайдера. На разграничение прав доступа у персонала провайдера следует обратить особое внимание. Одна группа должна иметь права на обслуживание систем, другая – исключительно на распределение прав доступа, третья – на расследование инцидентов. Если продолжить аналогию с отелем, горничные могут убирать номер, администратор – выдавать ключи, охранник – работать с системой видеонаблюдения. Но ни одна из этих групп не должна иметь права делать все.

Важную роль играет многофакторная аутентификация (МФА). Нужен еще как минимум один канал проверки подлинности пользователя. Второй фактор аутентификации служит для того, чтобы удостовериться, что доступ запрашивает именно тот человек, которого система идентифицировала по логину и аутентифицировала по первому фактору – паролю. Ведь пароль мог быть украден или просто подобран, в том числе простым перебором c помощью программ, широко представленных в интернете.

Контроль сети. Защита от сетевых угроз в облаке обеспечивается использованием групп безопасности, сегментацией и разграничением прохождения пакетов по сети, выделением изолированных зон с помощью физических или виртуальных маршрутизаторов, снабженных списком управления доступом к сети (Network Access Control List). Такие зоны провайдер может предоставлять и на физическом уровне, выделяя в машзале стойки с защищаемыми данными, например, для процессинга или бизнес-критичных систем банка.

Защиту сети усиливает единый шлюз для доступа к инфраструктуре клиента, например, специально отведенный компьютер в демилитаризованной зоне (Jump Server), через который происходит обмен пакетами между внутренней и внешней сетями. Использование единой точки входа улучшает контроль трафика и уменьшает поверхность атаки.

Защита периметра. Основной способ защиты периметра – межсетевые экраны (МСЭ), работающие на уровне портов и IP. Также используются «белые» и «черные» списки надежных и ненадежных сайтов. Например, в банках доступ из внутренней сети часто осуществляют только по «белым» спискам проверенных адресов.

Более тщательный анализ трафика проводит система обнаружения вторжений (Intrusion Detection System, IDS) – программное или аппаратное средство, предназначенное для выявления фактов неавторизованного доступа в компьютерную систему или сеть либо несанкционированного управления ими через интернет. В отличие от межсетевого экрана, контролирующего только параметры сессии (IP, номер порта и состояние связей), IDS «заглядывает» внутрь пакета (до седьмого уровня OSI), анализируя передаваемые данные благодаря технологии глубокого инспектирования пакетов.

Дверь лучше не только запирать на замок, но и дополнительно защищать, выставляя возле нее охранника. IDS всего лишь помечает подозрительные действия, а в качестве секьюрити выступают хостовые системы предотвращения вторжений (Intrusion Prevention System, IPS), защищающие локальную систему от вирусов, руткитов и взлома. Они способны самостоятельно перестраивать пакетный фильтр или прерывать сеанс и контролируют гораздо больше системных параметров: процессы, целостность системных файлов и реестра, записи в журналах.

Подозрительные пакеты размещаются в песочницах, которые используются для запуска, или «взрыва» (detonation) подозрительных файлов или URL-адресов. Выявляя подозрительное поведение, песочницы могут обнаруживать вредоносные программы «нулевого дня», на что не способны антивирусные программы. Впрочем, и классические антивирусы не утратили популярности.

Закрыть внутреннюю инфраструктуру от внешних злоумышленников помогает трансляция сетевых адресов (Network Address Translation, NAT), которая «на лету» меняет IP-адрес в пакетах, проходящих через маршрутизатор. Сходные функции защиты выполняет прокси-сервер. Клиент из внутренней сети подключается к прокси-серверу и запрашивает ресурс (например, e-mail), расположенный на другом сервере. Прокси-сервер либо подключается от своего имени к указанному серверу и получает ресурс у него, либо возвращает ресурс из собственного кэша.

Наиболее распространенная атака на периметр – отказ в обслуживании (Denial-of-Service, DoS), в том числе распределенная (DDoS). В числе методов защиты – фильтрация трафика через сайт специализирующейся на такого рода сервисе компании.

Управление виртуальными машинами. Защита виртуальных машин (VM) включает в себя управление базовым программным обеспечением, своевременную установку обновлений и постоянную инвентаризацию – для того, чтобы обеспечить отсутствие в системе неиспользуемых VM. Необходимо контролировать образы виртуальных машин, хотя это требование более критично для модели IaaS, когда пользующийся публичным облаком злоумышленник может «залить» специально подготовленный образ VM для атаки через гипервизор.

Хорошо зарекомендовало себя так называемое укрепление системы. Оно состоит в удалении лишних программ, функций, учетных записей, приложений, портов и разрешений, благодаря чему уменьшается поверхность атаки – злоумышленники и вредоносные программы имеют меньше возможностей закрепиться в ИТ-экосистеме. Такое укрепление необходимо проводить на протяжении всего жизненного цикла системы: от начальной установки, настройки, обслуживания и поддержки до вывода из эксплуатации в конце срока службы.

Защита данных. Наибольший интерес для злоумышленника представляют данные жертвы. При размещении их в облаке появляются дополнительные угрозы утечек, обусловленные уязвимостью бизнес-процессов или архитектуры провайдера, а также действиями его персонала (в том числе халатностью). Например, утечка может произойти из-за недостаточного внимания к безопасности резервных копий. Наиболее простой способ защиты – шифрование, лучше всего ключами клиентов, недоступными для обслуживающего персонала. Если злоумышленник доберется до данных, то не сможет легко их расшифровать, и атака станет экономически невыгодной.

Другие риски связаны с расположением данных в облаке. Зачастую клиент не знает, где они реально находятся. Некоторые типы данных, например персональные, должны храниться в стране происхождения. Иначе возникает риск штрафных санкций за невыполнение требований локальных регуляторов.

Есть риск «расползания» данных по инфраструктуре, копирования и хранения конфиденциальных данных в областях, доступных пользователям, которые, согласно политике безопасности, не должны иметь к ним доступа (например, к данным о заработной плате сотрудников – информации, весьма чувствительной для сотрудников). В качестве защиты используются разнообразные методы анализа – автоматического поиска персональных или конфиденциальных данных.

Управление инцидентами. Мало зафиксировать атаку, надо разобраться, что произошло, и принять меры для ликвидации последствий и предотвращения подобных инцидентов в будущем. С этой целью следует постоянно вести мониторинг систем, анализировать журналы действий пользователей и программ. В облаках особое внимание стоит уделить АРI (Cloud API) – одному из наиболее распространенных способов взаимодействия микросервисов, контейнеров, систем и приложений. На инциденты ИБ могут указывать слишком частые вызовы API. Усиливают защиту аутентификация, авторизация и шифрование трафика.

Предотвратить инциденты помогут системы расширенной защиты от угроз (Advanced Threat Protection, ATP), имеющие доступ к информации о новых угрозах и методах защиты от глобального сообщества ИБ-профессионалов. А системы расследования мошенничества помогут подготовить документы и доказательную базу для суда.

Надежность и доступность. Кибербезопасность подразумевает комплексное обеспечение безопасности информационных ресурсов, в том числе защиту инженерной инфраструктуры. Важную роль играют резервирование, избыточность и возможность самовосстановления систем.

Доступность ресурсов для пользователя повышает использование сети доставки контента (CDN), но такая сеть также требует защиты. Как, впрочем, и распределенная инфраструктура, которая все чаще помимо главного облака включает в себя системы on-premise, периферийные (edge-) облака и устройства интернета вещей. Про периферию забывать не следует, ведь уровень безопасности системы в целом определяется безопасностью самого слабого звена.

Предотвратить все атаки невозможно, правильнее исходить из минимизации их последствий, разработать регламенты действий в случае их осуществления. Если преступнику удалось зашифровать данные, парализовав деятельность компании, надо иметь возможность восстановить данные из резервной копии. Алгоритмы расследований и планы аварийно-восстановительных работ должны быть сформированы заранее.

Спрос на безопасность из облака

Как уже говорилось, пандемия подхлестнула переход к облачным технологиям, бизнес задумался об обеспечении безопасности в новых реалиях, и облачные провайдеры могут с пользой для себя оказать им поддержку. Причем не только в облачной, но и в гибридной инфраструктуре. Например, они могут анализировать в облаке информацию о безопасности, собираемую в системах on-premise, выполняя анализ данных в облачных системах SIEM или SOC, с помощью своих специалистов по ИБ или специализирующихся на информационной безопасности партнеров.

Большинство облачных провайдеров сегодня предоставляют широкий набор сервисов кибербезопасности, таких как защита от DDoS-атак, межсетевые экраны, включая МСЭ уровня веб-приложений, SOC и др. Однако с технологической точки зрения эти решения чаще всего не являются cloud native, т.е. не используют облачную архитектуру в своей основе и не имеют глубокой интеграции в систему оркестрации облака. «SECaaS на современных технологических рельсах предоставляют единицы провайдеров, преимущественно специализирующиеся на кибербезопасности. Наиболее качественную защиту может обеспечить комбинация IaaS/PaaS-сервисов облачного провайдера и SECaaS облачного провайдера кибербезопасности», – считает Рустэм Хайретдинов, директор по росту компании BI.ZONE. В числе других востребованных облачных сервисов безопасности эксперт назвал: VPN-соединение, которое, скорее всего, будет предоставляться в рамках модели SD-WAN с обязательной поддержкой криптографии по ГОСТу; тестирование на проникновение; сервисы непрерывного поиска и устранения угроз (MDR/CloudEDR) c поддержкой контейнерных сред; безопасный веб-шлюз (Secure Web Gateway), когда вместо прямого подключения к веб-сайту пользователь получает доступ к SWG, который затем осуществляет безопасное подключение пользователя к желаемому ресурсу; системы управления ключами.

В плане монетизации для провайдеров наибольший интерес представляют сервисы, на базе которых можно предлагать пользователям дополнительный набор услуг. Скажем, если антивирусную проверку производит провайдер, клиенту нет нужды покупать дополнительный сервис настройки и мониторинга. Достаточно доступа к антивирусному серверу на стороне провайдера и возможности сканирования ресурса. «Если же мы говорим о сервисе на основе SIEM-системы, то здесь клиенту не обойтись без настройки SIEM для себя, и скорее всего, такой клиент захочет получить дополнительный сервис мониторинга событий ИБ, что принесет дополнительный доход провайдеру», – привел пример Антон Александров, руководитель отдела развития сервисного и технологического партнерства Positive Technologies. У самой Positive Technologies наиболее востребованы сервисы защиты веб-приложений (с помощью межсетевых экранов уровня приложений) и сервисы анализа информации и мониторинга событий ИБ – на базе SIEM-систем. Тройку замыкают сервисы глубокого анализа сетевого трафика для выявления угроз.

В ближайшие годы облачные провайдеры перейдут на полноценную SECaaS-модель – самостоятельно или в партнерстве с крупными провайдерами кибербезопасности. Рустэм Хайретдинов, директор по росту, BI.ZONE |

Облачные перспективы

Рынок облачных технологий в России отстает от общемирового на несколько лет, поэтому, глядя на сегодняшние тренды за рубежом, можно предсказать, что ждет нас завтра.

Сейчас там популярны концепция сетевого доступа с нулевым доверием (Zero Trust Networks Access) и периферийный сервис безопасного доступа (Secure Access Service Edge), но, как подчеркнул менеджер продуктов SECaaS Sbercloud Александр Иванов, для применения в российских реалиях эти подходы требуют некоторого переосмысления в части криптографии. Также он рекомендует обратить внимание на решения для управления состоянием защиты облачных сред (Cloud Security Posture Management), которые позволяют автоматизировать процесс выявления и устранения рисков, характерных для облачной инфраструктуры. Большинство утечек из облака связаны с человеческим фактором и ошибками конфигурирования, и использование перечисленных инструментов снижает вероятность подобного рода инцидентов. Также будет активно развиваться направление MSS, когда заказчику предоставляются не отдельные инструменты, а комплексная услуга защиты.

О том, что SECaaS – состоявшийся тренд, на наш взгляд, говорить рано. Но и единичным предложением это явление уже не назовешь. Интерес к решениям и продуктам ИБ проявляют как облачные провайдеры, так и пользователи. Антон Александров, руководитель отдела развития сервисного и технологического партнерства, Positive Technologies |

Термин SECaaS получил у нас особую популярность после фразы комика Равшана из «Наша Russia»: «Секаса осена не хватает». SECaaS действительно не хватает. Но облачные провайдеры видят запрос рынка, так что можно надеяться, что SECaaS в стране будет

больше.

Заметили неточность или опечатку в тексте? Выделите её мышкой и нажмите: Ctrl + Enter. Спасибо!