| Рубрикатор |  |

|

| Статьи |  |

ИКС № 12 2012 |  |

|

| Сергей КУЧУМАРОВ | 11 декабря 2012 |

Сети для систем безопасности: оптимальные топологии

Современные тенденции в развитии систем безопасности таковы, что самый стремительный рост наблюдается в сегменте IP-видеонаблюдения. Кроме того, производители, выпускающие контроллеры СКУД, пожарные панели и другое охранное оборудование, закладывают практически во все устройства возможность передачи данных по Ethernet. На этом фоне существенно выросла популярность сетевых систем безопасности по сравнению с традиционными, что обусловило и повышение спроса на активное сетевое оборудование.

|

|

|

Специфика сетей в сфере безопасности

Создание надежной и высокопроизводительной сети для проекта комплексной системы безопасности или для автоматизации управления инженерией объекта – задача не менее важная, чем правильный выбор интеграционной платформы и оконечного оборудования. Очевидно, что плохо функционирующая сеть может свести на нет преимущества самой современной аппаратуры и средств автоматики. Кроме того, надо четко представлять специфику таких сетей по сравнению с офисными (LAN) и территориальными (WAN) коммуникационными структурами. Особенности их таковы:

-

существенно отличающийся по объему и преобладающему направлению трафик (сетевая телекамера создает преимущественно однонаправленный и довольно стабильный поток) по сравнению с мультимедийным офисным или интернет-трафиком;

-

эпизодический и крайне незначительный по объему трафик от контроллеров систем безопасности и средств автоматизации;

-

более однородная номенклатура установленных источников данных и прикладного программного обеспечения, изолированность их от внешних сетей, а следовательно, менее жесткие требования к информационной безопасности сетей;

-

гораздо более высокие требования к физической защите (противодействие саботажу);

-

территориальная разбросанность подсетей по контролируемым площадкам (цеха, периметры, филиалы объекта);

-

необходимость обеспечить живучесть, невосприимчивость к электромагнитным помехам и др.

Основным строительным элементом современной одноранговой (плоской) сети или подсети является коммутатор (switch), повторители (hub) сейчас практически не используются. Для объединения нескольких сетей применяются маршрутизаторы (router) и мосты (bridge), которые в рамках данной статьи мы не рассматриваем.

Ключевые моменты в работе одноранговой сети

Основные задачи, решаемые на уровне сетевого коммутатора, таковы:

-

создание сети;

-

авторизация (безопасность);

-

проверка целостности информации;

-

фильтрация трафика;

-

сегментирование и качество связи;

-

управление сетью;

-

питание устройств;

-

масштабирование.

Главная функция коммутатора – выполнение обязанностей «почтальона», т. е. передача пакета из порта-источника в порт-получатель в пределах емкости коммутатора или далее, если адрес порта-получателя не обнаружен в собственной таблице адресов. При этом доставить информацию надо без потерь и с минимальными задержками. Надежную передачу данных обеспечивает принцип store-n-forward, благодаря которому устраняются потери информации по причине перегрузки канала.

Хотелось бы отметить, что в лучших современных коммутаторах производительность внутренней коммутационной шины (switch fabric) превышает суммарную производительность всех портов в дуплексном режиме, за счет чего обеспечивается неблокирующая коммутация.

Создание сети предполагает стандартизованную реализацию физических принципов, применяемых для передачи цифровой пакетной информации на уровне порта (электрический или оптический импульс), т.е. обеспечение «стыкуемости» и «взаимоузнаваемости» активного оборудования сети при передаче цифровой информации в одноранговой сети с коммутацией пакетов.

|

|

|

Проверка целостности информации гарантирует, что единичный пакет принят целиком без пропусков и без искажений. Фильтрация трафика и сегментирование сети обеспечивают оптимальный режим работы, в котором информация попадает именно туда, куда она направлена.

Наличие инструментария для управления сетью позволяет сконфигурировать коммутаторы и настроить оптимальные режимы их работы (CLI-интерфейс, веб-интерфейс, SNMP).

Что касается питания устройств, то с современными коммутаторами можно использовать оконечные устройства (камеры, точки доступа Wi-Fi, контроллеры), поддерживающие стандарт PoE (Power-over-Ethernet) и High-PoE.

Масштабирование для обеспечения необходимой емкости сети достигается за счет соединения коммутаторов через uplink-порты, с помощью агрегирования (объединения нескольких портов в один виртуальный порт более высокой пропускной способности) или стекирования через специальные разъемы устройств.

Современные коммутаторы выпускаются в нескольких исполнениях и имеют различные конструктивные особенности. В частности, так называемые промышленные устройства, которые наиболее интересны в контексте создания сетевых систем безопасности, выпускаются, как правило, в компактных корпусах для монтажа на DIN-рейку. При этом они имеют большое время наработки на отказ (не менее 200 тыс. ч), не имеют вентиляторов (fanless), способны работать в диапазоне температур от –40 до +75°С и даже имеют защиту по классу IP67 (тип исполнения M12).

Топологии сетей

Анализируя топологии сетей с применением современных коммутаторов (рис. 1), нетрудно заметить, что применение однотипных устройств невысокой производительности как на уровне доступа (камеры), так и на уровне интеграции (видеорегистратор) имеет ряд фундаментальных ограничений. Например, восходящий трафик быстро увеличивается, и если объем его в 64 Мбит/c сам по себе для коммутатора на уровне 2 проблемы не представляет, то передать суммарный трафик 128 Мбит/c от двух узлов в кольцевую магистраль и/или на видеорегистратор уже не представляется возможным. Возможное решение очевидно – переход на уровне 0 на коммутаторы, имеющие «кольцевые» (или резервные в древовидной топологии) и дополнительные порты с пропускной способностью не менее 1 Гбит/с.

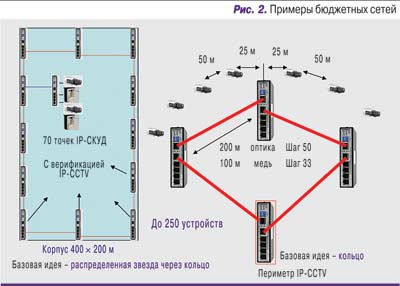

Впрочем, в некоторых прикладных системах, например в таких, где трафик генерируется ситуационно (видеодетектор движения, видео по запросу, системы видеоверификации для СКУД), возможно построение достаточно эффективных и бюджетных сетей на основе простейших коммутаторов (два примера практических инсталляций приведены на рис. 2).

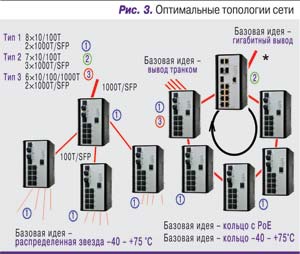

Для построения более производительных сетей можно использовать коммутаторы с портами 1000T/SFP Combo (рис. 3). По мнению автора, такие коммутаторы наиболее перспективны, потому что в них заложен значительный ресурс развития. Например, на объекте установлена сеть с кольцевой топологией и пропускной способностью 100 Мбит/с, практически непрерывно работают 30 камер с типовым видеопотоком Н.264 2,5 Мбит/c (суммарный поток 75 Мбит/c), т.e. заложенный ресурс практически исчерпан. Если понадобится добавить несколько более современных камер с разрешением HD, это потребует создания новой сети. В данном случае получается ложная экономия – в будущем все равно придется заплатить значительно больше с учетом не только замены активного оборудования, но и, возможно, части кабельной сети.

Топология и отказоустойчивость

С точки зрения живучести системы отказ сетевой камеры ведет к потере канала наблюдения, а обрыв кабеля в том или другом месте – к выходу из строя целого сегмента сети, при неблагоприятном стечении обстоятельств не исключен даже отказ всей системы (пример – отказ центрального коммутатора, к которому в результате неоптимального проектирования подключены и сервер системы, и сетевой видеорегистратор, и рабочая станция). Значит, урон даже от однократного отказа может быть катастрофическим для функционирования системы.

Именно по этой причине вряд ли можно рекомендовать топологию «звезда» для построения ответственных интегрированных систем безопасности, базирующихся исключительно на IP-решениях, поскольку при такой схеме предельно критичен даже единичный отказ. В специализированных прикладных локальных сетях, развернутых в пределах одного, пусть даже и протяженного объекта, где доступ к элементам сети гарантирован и требует приемлемого времени на восстановление, обычно вполне достаточно обеспечить защиту от однократного отказа за счет использования топологии «кольцо». В территориально распределенных сетях городского или регионального масштаба необходимо повышать защиту и кратность парируемых отказов, используя топологию «дерево» и/или полносвязную, по крайней мере для узловых коммутаторов. При этом стоимость сети может существенно вырасти. Для борьбы с возникновением в древовидных сетях замкнутых маршрутов, по которым пакеты теоретически могут циркулировать бесконечно, принимаются специальные меры.

Тем не менее есть два принципиальных возражения против использования древовидных структур в системах безопасности. Первое – это сложная, не всегда прозрачная топология сети и специфическое администрирование, что требует достаточно хорошей сетевой подготовки специалиста, который будет заниматься пусконаладкой. Второе – довольно большое время восстановления (переназначения оптимального маршрута) сети при отказе, достигающее нескольких секунд для небольших систем и нескольких минут для крупных сетей. В сфере безопасности такое длительное нарушение работоспособности систем недопустимо. Однако использование более высококлассного оборудования, поддерживающего скоростные алгоритмы или алгоритмы динамической маршрутизации, может оказаться слишком затратным. Кроме того, следует принять во внимание, что на практике чаще всего нет возможности установить каждый отдельный узловой коммутатор в отдельном шкафу (серверной) и проложить каждый магистральный кабель в отдельном кабельном канале. В результате топология, которая физически при проектировании выглядит как древовидная, на практике в смысле уязвимости вырождается в лучшем случае в кольцевую (представим себе возгорание в шкафу, где установлено несколько узловых коммутаторов).

Появление высоконадежных коммутаторов с поддержкой технологии кольца, с быстрым (не более 10–30 мс) восстановлением и с пропускной способностью не менее 1 Гбит/с существенно упрощает и оптимизирует топологию сети. Такие коммутаторы, имеющие приемлемую стоимость, сейчас выпускает ряд компаний, например LanTech, Moxa, Hirschmann, GE/UTC, ComNet и др. Эти производители поставляют активное сетевое оборудование в том числе в защищенном от низких температур (Industrial) и даже во всепогодном (IP68 или M12) исполнении.

Практика сетевых систем безопасности

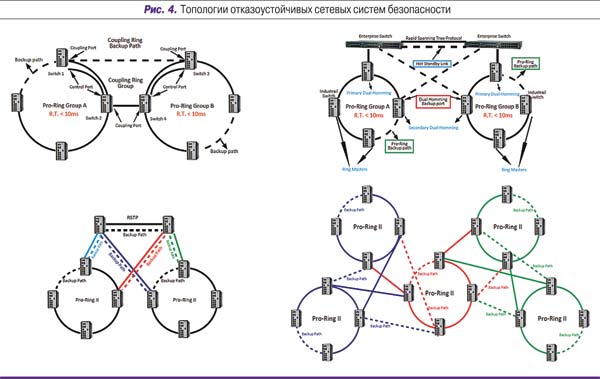

Из нескольких достаточно сложных топологий отказоустойчивых прикладных систем передачи цифровой пакетной информации, представленных на рис. 4, технология быстрого восстановления соединения реализуется только в пределах кольцевых структур. Дополнительные резервные маршруты настраиваются с помощью протоколов STP/RSTP. По этим причинам при проектировании рекомендуется учитывать возможные задержки при восстановлении сети.

Сетевые коммутаторы, поддерживающие топологию «кольцо», работают достаточно просто. Один из них назначается «мастером», в случае его отказа другой, наиболее близкий по сетевому адресу, берет на себя роль резервного, или субмастера. Остальные коммутаторы переключаются в режим «кольцо», как правило, с помощью DIP-переключателей на корпусе. Мастер посылает по кольцу в одном направлении служебные сигналы и, получив их по так называемому заблокированному порту, делает заключение о целостности кольца. В противном случае принимается решение о разрыве кольца, и пакеты посылаются так, как это происходит в обычной одноранговой сети, т.е. в обоих сегментах сети как к мастер-коммутатору, так и от него.

На практике время восстановления (переконфигурирования) сети настолько незначительно, что не происходит даже существенного срыва видеопотока формата H.264 от мегапиксельных камер.

Еще большая эффективность такого режима достигается за счет того, что IP-CCTV камеры используют для передачи видеопотока протокол UDP, при котором не устанавливается логическое соединение с адресатом; таким образом, вся ответственность по отслеживанию целостности сети целиком ложится на активное каналообразующее оборудование.

Порты SFP Combo позволяют сразу, без дополнительных затрат, строить сеть на основе медных соединений, используя кабель UTP/STP c максимальной длиной кабельного сегмента до 100 м. При использовании дополнительных съемных SFP-модулей имеется возможность без ретрансляции включать в топологию сети волоконно-оптические сегменты, длиной до нескольких километров при использовании мультимодового волокна и до нескольких десятков километров в случае одномодового волокна.

Индустрия безопасности – относительно небольшая отрасль, в которой развитие во многом идет вслед за компьютерными системами, а тренды ИТ-сферы оказывают непосредственное влияние на запросы клиентов. Благодаря распространению Интернета, увеличению пропускной способности каналов, переходу с аналога на цифру и постоянному улучшению качества «цифровой картинки» сетевые технологии стали весьма востребованными в среде «безопасников». Конечно, на первый взгляд человеку неискушенному коммутаторы могут показаться очень сложным оборудованием, но в современных устройствах все необходимые настройки и процедуры могут выполняться через встроенный в них веб-сервер, а настройщику необходимы лишь базовые знания протокола TCP/IP и навыки опытного пользователя ПК.