| Рубрикатор |  |

|

| Статьи |  |

ИКС № 1 2018 |  |

|

| Николай НОСОВ | 17 апреля 2018 |

Закон о безопасности КИИ и аутсорсинг: вопросов еще много

Утверждены правила категорирования объектов критической информационной инфраструктуры.

Вступивший в январе в силу закон «О безопасности критической информационной инфраструктуры Российской Федерации» от 26.07.2017 № 187-ФЗ вызвал много вопросов. Полное понимание у регулятора и объектов регулирования появится, когда будут выпущены все нормативные правовые акты, но начинать работы по реализации закона надо уже сейчас. Прежде всего нужно понять, к каким категориям критической информационной инфраструктуры (КИИ) относятся имеющиеся в организации информационные системы.

Категории значимости КИИ

| Исходные данные для категорирования объектов КИИ РФ |

По материалам доклада зам. начальника управления ФСТЭК России Е. Торбенко на ТБ-Форуме |

Картину частично проясняет подписанное 8 февраля 2018 г. Постановление Правительства РФ № 127 «Об утверждении Правил категорирования объектов критической информационной инфраструктуры Российской Федерации…». Согласно этому постановлению, вводятся три категории (наивысшая – первая) значимости объектов КИИ. Так, если нарушение функционирования сети связи затронет не всю территорию муниципального образования и без связи останутся менее 50 тыс. человек, то по этому показателю объект КИИ не относится к значимым, если же будет затронута вся территория (или если без связи останутся от 50 тыс. до миллиона человек), то объект относится к третьей категории. Если территория, на которой возможно прекращение или нарушение функционирования сети связи, выходит за границы субъекта Федерации (или без связи останутся более 5 млн человек), то объект – первой категории значимости.

Как напомнила на 23-м международном форуме «Технологии безопасности» заместитель начальника управления ФСТЭК России Елена Торбенко, в ФЗ-187 выделены 12 областей деятельности, в которых функционируют объекты КИИ:

- здравоохранение;

- наука;

- транспорт;

- связь;

- банковская сфера и иные сферы финансового рынка;

- топливно-энергетический комплекс;

- атомная энергетика;

- оборонная промышленность;

- ракетно-космическая промышленность;

- горнодобывающая промышленность;

- металлургическая промышленность;

- химическая промышленность.

Законодательство довольно либерально в плане категорирования объектов КИИ. Субъекты хозяйственной деятельности: государственные органы и учреждения, российские юридические лица и индивидуальные предприниматели – проводят его сами. Чтобы понять, является ли организация субъектом КИИ, нужно посмотреть уставные документы, лицензии и другие разрешительные документы на виды деятельности, свериться с общероссийским классификатором видов экономической деятельности.

Что делать?

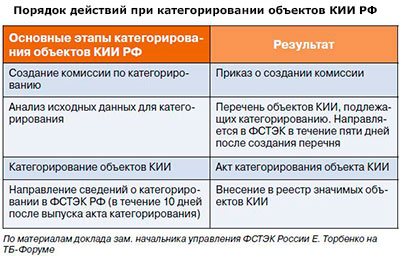

Организация – субъект КИИ в первую очередь должна составить перечень объектов КИИ, подлежащих категорированию. В принципе надо дождаться письменных разъяснений от регулятора, но лучше сразу выпустить приказ о создании комиссии по категорированию и назначить ответственных за планирование мероприятий.

Комиссия проанализирует исходные данные и сформирует перечень объектов КИИ, подлежащих категорированию. Далее в течение пяти дней перечень в установленной форме должен быть отправлен в ФСТЭК. На устранение замечаний регулятора и категорирование объектов КИИ отводится год со дня утверждения субъектом КИИ перечня объектов. Это крайний срок для составления акта категорирования объектов КИИ и направления (в течение 10 дней после утверждения) в ФСТЭК сведений о результатах категорирования.

| Мнение эксперта |

Безопасность КИИ: взгляд облачного провайдера

Центр финансовых технологий предлагает банкам услуги аутсорсинга ИТ-инфраструктуры и переноса банковских бизнес-процессов на инфраструктуру ЦОДов компании. Мы планируем определять категории значимости КИИ наших существующих клиентов и выполнять все требования регуляторов по обеспечению безопасности облачных сервисов, предоставляемых банкам по модели SaaS. В действующих договорах уже прописана необходимость выполнения сторонами действующего законодательства, так что заключать дополнительные соглашения с банками, скорее всего, не придется. Если банки выступят с предложениями о дополнительных мерах выполнения положений нового законодательства, мы, безусловно, будем над этим работать. Но в этом нет ничего принципиально нового – мы постоянно обсуждаем с банками возможности внедрения нового функционала в сфере инфобезопасности. По договору мы имеем обязательства по обеспечению работоспособности инфраструктуры на нашей стороне. При прекращении работы КИИ регулятор обратится в банк, но банк сможет транслировать свои риски на нас – как и в случае соблюдения закона о защите персональных данных. Конечно, закон новый, но скорее всего, трактоваться он будет именно так: каждый отвечает за свою часть КИИ. Закон № 187-ФЗ будет стимулировать банки к использованию облачных аутсорсинговых моделей, что позволит с минимальными затратами выполнить требования нового законодательства. |

Категорирование объектов КИИ проводится с учетом их политической, экономической, социальной, экологической значимости и важности для обеспечения обороны страны. Оценка проводится по каждому критерию, а категория присваивается по высшему значению.

ФСТЭК проверяет правильность категорирования, при необходимости отправляет материалы субъекту КИИ на доработку и вносит данные в реестр значимых объектов КИИ. Пересмотр категории значимости производится не реже, чем раз в пять лет.

Вопросы аутсорсинга КИИ

Может возникнуть ситуация, когда объект КИИ принадлежит одному субъекту, но в целях хозяйственной деятельности используется другим субъектом. «В этом случае категорирование производит субъект – владелец КИИ на основании данных, которые он получает от хозяйствующего субъекта», – пояснила Е. Торбенко.

В теории это понятно, но вот на практике реализовать не всегда просто. Возьмем облачного провайдера, который оказывает услуги бухгалтериям по модели SaaS, например предоставляет «1С». Получается, что он должен послать всем своим клиентам запрос, не является ли работа их бухгалтерии критической для политической, экономической или социальной ситуации в регионе и стране? Иначе как он сможет категорировать свою информационную инфраструктуру?

А если услуга предоставляется по модели IaaS? Всегда ли провайдеры знают, для каких задач используется выделяемая клиенту инфраструктура? Была ли проведена на нее атака, о которой он теперь обязан сообщить регулятору? Причем облачный провайдер может не быть владельцем инфраструктуры, а тоже брать ее в аренду. Тогда ответственность перекладывается на владельцев дата-центра. Еще сложнее ситуация с предоставлением услуги по модели colocation. На арендуемых вычислительных мощностях клиент может развертывать все что угодно, контролировать это провайдер не состоянии.

И всегда ли поставщик услуг получит ответ на свой запрос о категории значимости развернутой у него информационной системы? Не помогут и общие данные о деятельности заказчика. Компания, занимающаяся водоснабжением, формально не относится к тем сферам деятельности, где функционируют объекты КИИ. Но может оказаться, что она поставляет воду для АЭС и используемая ею информационная инфраструктура относится к первой категории значимости.

Крайним в такой ситуации окажется дата-центр. Ответственность не малая – при наступлении тяжелых последствий из-за неправомерных воздействий на КИИ с 1 января текущего года можно получить по ст. 274.1 УК РФ до 10 лет лишения свободы. Хотя в данном случае скорее грозят шесть лет за нарушение правил эксплуатации средств хранения, обработки или передачи содержащейся в КИИ информации.

Однако категорирование – это только первый этап. Дальше начнется самое сложное – обеспечение безопасности КИИ. Причем чем выше значимость КИИ, тем требования жестче. И тут появляются новые возможности для аутсорсинга. Прежде всего аутсорсинга информационной безопасности, ведь большинству предприятий будет не по карману содержать специалистов по ИБ, не говоря уже про собственный ситуационный центр ИБ (SOC). Да и перекладывание ответственности на владельцев информационных инфраструктур будет способствовать росту использования облачных моделей. У дата-центра есть экспертиза, специалисты, программные и аппаратные средства обеспечения информационной безопасности. Провайдерам информационных инфраструктур легче выполнить требования регуляторов.

Вопросов много, но они решаемые. Главное – активно их задавать, ведь ФСТЭК не может продумать все сам за все хозяйствующие субъекты страны. Посылать вопросы можно на электронную почту ФСТЭК otd22@fstec.ru с пометкой «Вопросы по КИИ». В конце концов, в этом заинтересованы все.

| Мнение эксперта |

Облачные провайдеры как субъекты КИИ Алексей Лукацкий, бизнес-консультант по безопасности, Cisco Сегодня многие организации с целью сфокусироваться на своем основном бизнесе передают часть своей инфраструктуры или данных внешним провайдерам. А те, в свою очередь, должны соблюдать требования действующего законодательства. Однако в ситуации с законом ФЗ-187 не всегда понятно, кто подпадает под определение субъекта КИИ. Попробуем разобраться с этим применительно к облачным провайдерам. Самый простой случай, когда облачный провайдер является оператором связи. Тогда он по определению из ФЗ-187 становится субъектом КИИ и на него распространяются все или часть требований закона (в зависимости от наличия значимых объектов). Но что делать облачному провайдеру, не имеющему лицензии в области связи, но которому, допустим, банк – субъект КИИ доверил обработку своих данных? На мой взгляд, надо внимательно рассмотреть определение субъекта КИИ. В примере с банком это юрлицо, которому на праве собственности, аренды или на ином законном основании принадлежит информационная система, функционирующая в банковской сфере. Принадлежит ли банку облачная ИС на праве аренды? В зависимости от модели аутсорсинга (IaaS, PaaS или SaaS) – да. А есть ли у облачного провайдера ИС, функционирующая в банковской сфере? Тут надо смотреть более внимательно. В случае с моделями IaaS и PaaS я думаю, что нет. В случае же с SaaS надо изучать функционал конкретной системы. Если облачный провайдер не является субъектом КИИ, означает ли это, что он не должен выполнять требования к субъектам КИИ? Вопрос правильный. Если банк передает часть своих данных в облако, то это не снимает с него обязанность обеспечить защиту данных по требованиям положения Банка России № 382-П, приказа ФСТЭК № 21 или закона ФЗ-187. Это обязанность, от которой нельзя отказаться и которую нельзя ни на кого переложить, – ответственность за нарушение все равно ляжет на банк. Вспомните ФЗ-152. Вы могли привлечь сколь угодно много обработчиков персональных данных, но ответственность за их утечку лежала все равно на вас, а не на них. То есть субсидиарная ответственность в данном случае отсутствует, и привлечь обработчика персональных данных к ответственности можно только, если в договоре с ним зафиксированы требования, нарушение которых и привело к утечке, и данный факт был доказан. Аналогичная ситуация с ФЗ-187. Субъект КИИ для облегчения своей жизни может привлекать кого угодно, но ответственность за нарушение закона все равно лежит на нем. Чтобы соблюсти все требования закона, банк должен предъявить соответствующие требования из подзаконных актов ФСТЭК (если у него есть значимые объекты) облачному провайдеру в рамках договора (если провайдер согласится). И тогда облачный провайдер должен будет соблюдать все требования ФСТЭК, но не потому, что он субъект КИИ, а потому, что так записано в договоре между ним и банком. В договоре с провайдером должны быть перечислены защитные меры и приведен план проверок выполнения мер, что является обычной практикой при аутсорсинге. С другой стороны, как правильно отметила Елена Торбенко на ТБ-Форуме-2018, при определении того, является ли организация субъектом КИИ, надо руководствоваться различными классификаторами деятельности. Одним из них является ОКВЭД 2, в котором есть класс 63.11 «Деятельность по обработке данных, предоставление услуг по размещению информации и связанная с этим деятельность». Этот класс ОКВЭД относится к разделу «Деятельность в области информации и связи». Получается, что облачный провайдер сам по себе является субъектом КИИ, работающим в сфере информации и связи, невзирая на то, кто с ним заключает договор и какие услуги он оказывает по договору. Для меня это неожиданный поворот, который показывает, что процедура категорирования не так проста, как казалось сначала. Тут, конечно, можно сказать, что в ФЗ-187 речь идет только о сфере связи, а облачный провайдер – это, в первую очередь, сфера информации. Но это уже совсем иная дискуссия, более сложная и долгая. Попробовать пойти по этому пути можно, но с непредсказуемыми последствиями. |